Google: безопасный хостинг изображений и текста практически невозможен

Михал Залевски (Michal Zalewski) из отдела безопасности Google разродился философской статьёй о хостинге контента в современном вебе. Компания Google занимается этим много лет и накопила большой опыт, из которого можно сделать определённые выводы. Главный вывод, который озвучивает Михал, — хостинг пользовательского контента является чрезвычайно опасным делом.

Исторически, все браузеры и плагины для браузеров проектируются таким образом, чтобы отображать несколько видов контента, игнорируя любые ошибки на веб-сайте. Во времена статического HTML и простых веб-приложений это было нормальным подходом, потому что весь контент находился под контролем веб-мастера.

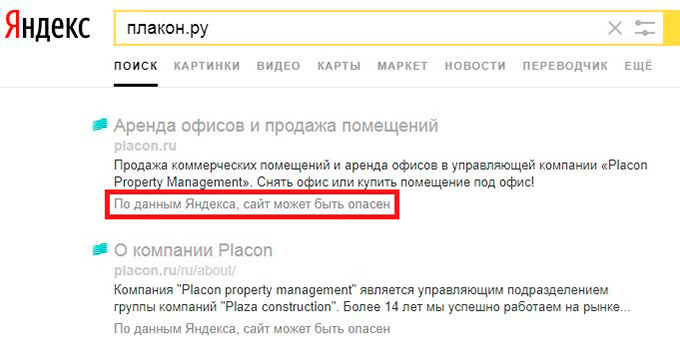

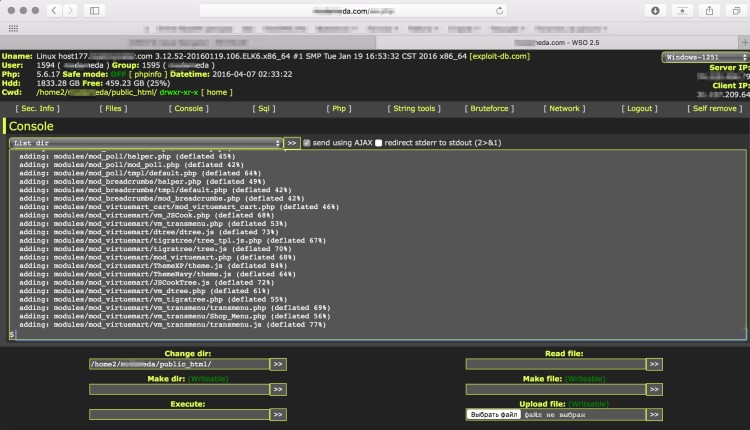

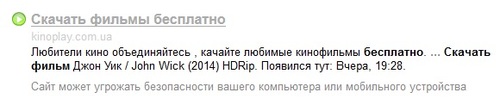

Всё изменилось в середине 2000-х годов, когда обнаружилась новая проблема: умный хакер мог манипулировать браузером, подсовывая ему на первый взгляд безопасные изображения и документы в форматах HTML, Java или Flash — и получать возможность исполнять вредоносные скрипты в контексте приложения, которое отображает эти документы (межсайтовый скриптинг).

За последние годы веб-браузеры постепенно стали совершенствоваться. Например, разработчики браузеров начали вводить ограничения на различные типы изображений и неизвестные типы MIME. Однако, веб-стандарты предусматривают способы обхода такой защиты, например, игнорирование любого типа MIME при загрузке контента через <object>, <embed> или <applet> — это гораздо сложнее исправить, и такие действия ведут к появлению уязвимостей, похожих на баг GIFAR.

Отдел информационной безопасности Google в эти годы принимал активное участие в расследовании многих уязвимостей, связанных с отображением контента. В реальности, многие методы борьбы с ними были впервые реализованы в Chrome. К сожалению, проблема не решена до сих пор: для каждой закрытой дыры исследователи вскоре находят новый способ её эксплуатировать или обнаруживают новую уязвимость в браузере. Два недавних примера — уязвимость Byte Order Mark (BOM) и атаки MHTML, которые до сих пор успешно осуществляются в интернете.

Какое-то время отдел информационной безопасности Google возлагал надежды на инспекцию контента перед исполнением, но со временем они поняли, что и здесь невозможно всего предусмотреть. Например, хакер Александр Добкин продемонстрировал Flash-апплет, используя только символы алфавита и цифры, а один сотрудник Google сумел сконструировать изображение, в которое можно внедрять текстовые команды.

В конце концов, отдел безопасности Google пришёл к выводу, что пользовательский контент нужно в обязательном порядке хранить на отдельном изолированном домене, в Google это обычно *.googleusercontent.com. В этой «песочнице» файлы практически не представляют опасности для веб-приложения, и аутентификационные куки google.com тоже в безопасности.

С непубличными пользовательскими документами ситуация сложнее. В веб-приложениях Google использует три стратегии, в зависимости от уровня рисков:

- В ситуациях высокого риска (например, документы с высоким риском утечки URL в открытый доступ) Google может сочетать схему с использованием токенов в URL с кратковременными, уникальными для каждого документа куками, выданными для конкретного поддомена на googleusercontent.com. Этот механизм, известный внутри Google под названием FileComp, позволяет защититься от атак на самые критические приложения Google.

- В других ситуациях, когда риск меньше (встроенные изображения), можно ограничиться выдачей URL, привязанных к конкретному юзеру.

- В малорискованных ситуациях Google выдаёт глобально валидные, долгоживущие URL.

Исследования в области безопасности веб-браузеров продолжаются, и ситуация здесь быстро меняется. Михал Залевски говорит, что отдел безопасности Google отслеживает новости и быстро реагирует, в случае необходимости.

Подробнее: http://www.xakep.ru/post/59242/default.asp

|

Михал Залевски (Michal Zalewski) из отдела безопасности Google разродился философской статьёй о хостинге контента в современном вебе. Компания Google занимается этим много лет и накопила большой опыт |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Михал Залевски (Michal Zalewski) из отдела безопасности Google разродился философской статьёй о хостинге контента в современном вебе. Компания Google занимается этим много лет и накопила большой опыт |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

- 2024-01-25 » Переменные Gitlab-Ci

- 2024-01-25 » Настройка CI/CD в GitLab для синхронизации проекта с веб-серверами

- 2024-01-25 » Копирование файлов scp

- 2024-01-21 » Бездепозитные бонусы от казино: обзор условий и правил использования

- 2024-01-18 » Современная обработка ошибок в PHP

- 2024-01-18 » Пример шаблона проектирования MVC в PHP

"В будущем на рынке останется два вида компаний: те, кто в Интернет и те, кто вышел из бизнеса." |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.