Россияне взломали защиту Intel с помощью дыр в Windows 8

Читайте также:

ОС Windows 8 позволяет обходить защиту технологии Intel SMEP, используемой в процессорах Intel линейки Ivy Bridge.

О возможности взлома Intel SMEP с опорой на архитектурные особенности Windows 8 сообщил эксперт исследовательского центра российской ИБ-компании Positive Technologies Артем Шишкин.

Intel SMEP (Supervisor Mode Execution Prevention) - это средство безопасности, впервые встроенное в новейшее семейство процессоров Intel Ivy Bridge. Технология Intel SMEP реализует защищенный режим супервизора (SMEP), не позволяющий пользователю (и атакующей вредоносной программе) повысить уровень привилегий в системе.

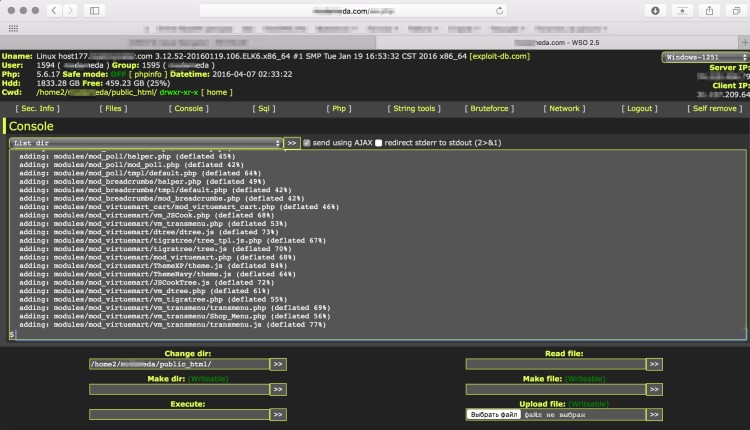

Как утверждаем Артем Шишкин, ограничения безопасности Intel SMEP удалось обойти, используя недостатки архитектуры 32-битной версии Windows 8, которые позволяют злоумышленнику получить информацию об адресном пространстве ОС.

В 64-битных версиях Windows 8 поддержка SMEP реализована более безопасно, сообщает Positive Technologies, однако эксперты исследовательского центра Positive Research также сумели ее обойти с помощью приемов так называемого возвратно-ориентированного программирования.

Кроме того, существует и третий путь взлома SMEP, пригодный как для 32-, так и для 64-разрядных версий Windows 8: при помощи сторонних драйверов, разработчики которых пока не перешли на использование неисполняемых пулов хранения и передачи данных.

![]()

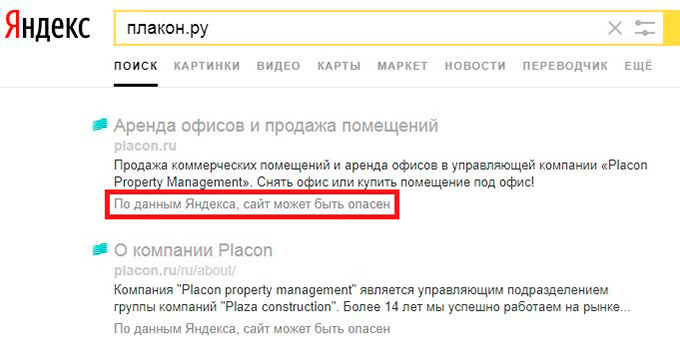

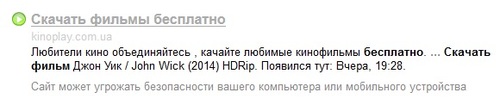

Специалистам Positive Technologies удалось обойти защиту Intel SMEP с помощью «архитектурных особенностей Windows 8»

Исследования специалисты Positive Technologies проводили с использованием доступной разработчикам финальной версии Windows 8.

В разговоре с CNews представители Positive Technologies пояснили, что найденные уязвимости носят архитектурный характер, и их исправление - это прерогатива разработчика системы. По их мнению, обнаруженные недостатки вполне устранимы, и их исправления можно ожидать в ближайших патчах Windows 8. Впрочем, к тому времени могут появиться и новые методы обхода SMEP.

Стоит напомнить, что официальный анонс Windows 8 ожидается 26 октября 2012 г.

Positive Technologies - российская компания, специализирующаяся на разработке защитного ПО и предоставлении консалтинговых услуг в области информационной безопасности.

В сентябре 2012 г. Positive Technologies стала первой российской компанией, вошедшей в топ рейтинга IDC разработчиков ПО для управления безопасностью ИТ-инфраструктуры и поиска и устранения уязвимостей (Worldwide Security and Vulnerability Management 2012-2016 Forecast and 2011 Vendor Shares). По данным аналитиков IDC, выручка компании в этом сегменте составила более $16 млн.

В рейтинге «CNews100: Крупнейшие ИТ-компании России 2011» Positive Technologies занимает 80 место с выручкой 790 млн руб. (против 91 места и 511 млн годом ранее). В компании на конец 2011 г. работало 196 человек.

Источник: http://safe.cnews.ru/news/top/index.shtml?2012/09/20/503720

|

Читайте также:ОС Windows 8 позволяет обходить защиту технологии Intel SMEP, используемой в процессорах Intel линейки Ivy Bridge.О возможности взлома Intel SMEP с опорой на архитектурные особенности Windows 8 сообщил эксперт исследовательского центра российской |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:ОС Windows 8 позволяет обходить защиту технологии Intel SMEP, используемой в процессорах Intel линейки Ivy Bridge.О возможности взлома Intel SMEP с опорой на архитектурные особенности Windows 8 сообщил эксперт исследовательского центра российской |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-22 » Комментирование кода и генерация документации в PHP

- 2024-04-22 » SEO в России и на Западе: в чем основные отличия

- 2024-04-22 » SEO для международного масштабирования

- 2024-04-22 » Как использовать XML-карты для продвижения сайта

- 2024-04-22 » Цифровой маркетинг: инструменты для продвижения и рекламы в 2024 году

- 2024-04-22 » Что такое CSS-модули и зачем они нам?

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

"Успеха в ближайшем десятилетии добьются только те компании, которые сумеют реорганизовать свою работу с помощью электронного инструментария. Только это позволит им быстро принимать правильные решения, предпринимать эффективные действия и поддерживать тесные плодотворные связи со своими клиентами." |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.