ZeroNights 2012: вы хотели хардкора?

![]()

Конференция ZeroNights 2012, как и в прошлом году, проходит при поддержке и участии «Яндекса». На днях «Яндекс» открыл программу по вознаграждению исследователей за найденные уязвимости в веб-сервисах и мобильных приложениях под названием «Охота за ошибками». Это первый разработчик ПО на постсоветском пространстве, который столь ответственно отнесся к безопасности своих продуктов. Первые результаты программы будут объявлены на ZeroNights 2012, которая, как и раньше, сосредоточит в себе все самое интересное и актуальное из мира ИБ в России.

Также организаторы с удовольствием сообщают, что сеть хостелов Bear Hostels предоставляет посетителям конференции 10-процентную скидку.

Ещё одна хорошая новость: благодаря тому, что удалось несколько оптимизировать бюджет конференции, стоимость билетов для физических лиц теперь составляет 7000 рублей. Участники RISSPA и DEFCON Group имеют право на 10-процентную скидку.

Также снято ограничение на количество регистраций по студенческому тарифу. Напомним, что с 1 октября стоимость участия для студентов и аспирантов составляет 1900 рублей. В студенческий пакет входит посещение конференции, включая все workshops, участие в конкурсах с призами, а также кофе-брейки.

Обратный анализ и реконструкция объектно-ориентированной архитектуры Win32/Flamer

В основной программе великий и ужасный (:)) Александр Матросов совместно с Евгением Родионовым (Россия) без лишней болтовни расскажет о внутренностях Flamer.

В этом докладе вы не найдёте упоминания о разоблачении правительственных структур причастных к разработке Win32/Flamer, а так же различных конспирологических теорий на тему кибероружия. В докладе будут рассмотрены подходы к обратному анализу вредоносного программного обеспечения, имеющего объектно-ориентированную архитектуру, на примере одной из самых сложных угроз за всё время существования антивирусной индустрии. На примере Win32/Flamer будет представлена методика, разработанная авторами в процессе анализа таких сложных угроз, как Stuxnet, Duqu и Festi. В ходе выступления будут представлены проблемы, с которыми приходилось сталкиваться в процессе анализа данных угроз и пути их решения с использованием инструментария от Hex-Rays. Также авторы доклада представят результаты своих исследований, посвящённых реконструкции объектно-ориентированной платформы на базе которой был разработан Win32/Flamer, и продемонстрируют его родство со Stuxnet/Duqu/Gauss на уровне кода и архитектуры.

Прикладная анти-форензика: руткиты, уязвимости ядра и все-все-все

Дмитрий Олексюк aka Cr4sh (Россия) разорвёт ваше представление о продвинутых техниках работы руткитов и в том числе просветит аудиторию на тему применения руткитов в целевых атаках.

В настоящее время наиболее широкую известность получили руткиты, которые используются во вредоносных программах массового распространения. Однако они также применяются и при целевых атаках, из-за чего руткит-технологии можно разделить на две большие группы. Главное отличие руткитов, применяемых при целевых атаках, от их более массовых собратьев заключается в том, что они должны не только препятствовать обнаружению факта компрометации системы в режиме её повседневной эксплуатации (оставаться невидимыми для пользователя и антивирусных программ), но и обладать качествами, которые максимально затрудняли бы детектирование руткита при его целенаправленном поиске высококвалифицированными специалистами по криминалистической экспертизе.

В данном докладе будут подробно рассмотрены следующие вопросы:

- Основные подходы к выявлению вредоносного кода при исследовании скомпрометированной системы.

- Практические аспекты реализации руткитов для применения в целевых атаках.

- Демонстрация концептуальных руткитов, использующих интересные технические приёмы для сокрытия и исполнения кода в ring0.

- Способы детектирования рассмотренных в ходе доклада концептов.

P.S. Информация, которая будет представлена публике, не является очередным никому не нужным исследованием вида «новый способ перехвата какой-то фигни в ядре ОС». Главная цель докладчика заключается в демонстрации примеров и результатов комплексного подхода к разработке сложнодетектируемого вредоносного кода.

Обзор вредоносных программ для Mac OS X

С некоторых пор Apple перестала хвастаться отсутствием вирусов в своих продуктах, и с помощью Ивана Сорокина (Россия) вы сможете узнать о них подробнее.

На сегодняшний момент по классификации Dr.Web насчитывается порядка 20 разновидностей вредоносных программ для операционной системы Mac OS X. В докладе представлен сравнительный анализ основных представителей. При этом в качестве критериев сравнения рассматриваются различные аспекты, начиная от предназначения вредоносной программы и заканчивая отличительными особенностями каждого семейства угроз.

Как украсть у вора: ломаем IonCube VM и реверсим сборки эксплойтов

Докладчик: Mohamed Saher (США).

Набор эксплойтов — это набор вредоносных программ, которые, как правило, используются для выполнения автоматизированных driveby-атак с целью дальнейшего распространения вирусов. Такой набор можно купить на чёрном рынке (в основном у русских киберпреступников) по цене от нескольких сотен до пары тысяч долларов и даже больше. В последнее время обычной практикой также стала аренда эксплойт-паков, расположенных на определённом сервере. Таким образом, сформировался конкурентный рынок с множеством игроков, в том числе с множеством различных авторов. Несколько лет назад появился MPack — один из первых таких инструментов. Вскоре за ним последовали ICE-Pack, Fire-Pack и многие другие. Среди хорошо известных современных эксплойт-паков — например, Eleonore, YES Exploit Pack и Crimepack.

Чтобы защитить свои наборы эксплойтов, киберпреступники используют решения для перевода исходного кода в байткод (виртуализованный и обфусцированный). Затем он кодируется и передаётся загрузчику, который распространяет его через PHP-страницу. Проданные наборы эксплойтов также защищаются с помощью строгой политики лицензирования, запрещающей копирование и распространение.

В докладе расскажут о том, как система защиты от копирования ionCube используется для защиты наборов эксплойтов. Ещё будет показано, как взломать эту защиту и восстановить исходный код эксплойта, а также как выяснить, какие IP-адреса привязаны к определённой лицензии на набор эксплойтов.

План:

Понимание защиты от копирования (архитектура виртуальной машины)

- Внутренности ВМ

- Параметры ВМ

- Что у ВМ под капотом (декодирование и деобфускация)

- Взлом алгоритма шифрования лицензии

- Получение информации о лицензии из заголовка ВМ

- Выводы

На технологиях виртуализации базируются самые сложные системы защиты от копирования, и публичной информации по практической деобфускации реальных защит мало, так что настоятельно рекомендуем уделить внимание этому докладу.

Безопасность современных платежных технологий: EMV, NFC, etc.?

Здесь можно будет услышать страшную правду о безопасности современных платёжных технологий в исполнении Никиты Абдуллина (Россия) — человека, изучившего работу всей цепочки «клиент — карта — терминал — эквайрер — МПС — эмитент — деньги — эмитент — эквайрер — терминал — товар/услуга/деньги — клиент» на всех уровнях от железа до бухучёта.

Вы никогда не задумывались о надёжности и безопасности высокотехнологичных платёжных средств, обитающих в Вашем кошельке и карманах? Cамое время узнать об этом — в докладе рассматриваются аспекты безопасности современных электронных платежных технологий из «реального мира»: микропроцессорных банковских карт стандарта EMV и платёжных решений на основе устройств с поддержкой NFC (Near Field Communication). Будут изложены принципы работы данных технологий, рассмотрены как известные ранее, так и новые векторы атак и меры противодействия им, прогнозы и аналитика.

Fast track позволяет молодым энтузиастам ИБ в течение 15 минут выступить с презентацией исследования.

Кирилл Самосадный (Россия) расскажет об использовании потенциала Flash-баннерных сетей для реализации массовых CSRF-атак.

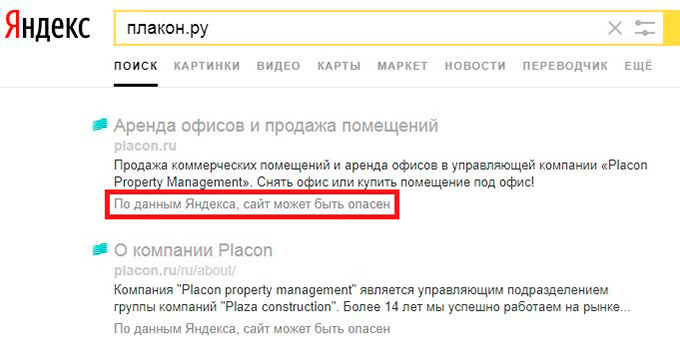

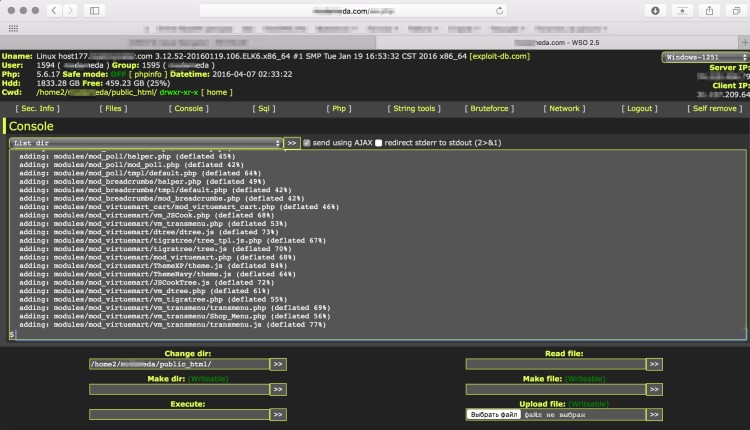

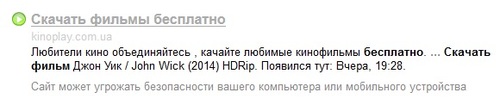

Федор Ярочкин (Тайвань), Владимир Кропотов (Россия) и Виталий Четвертаков (Россия) представят краткий обзор массовых кампаний распространения вредоносного ПО в 2012 году. Акцент будет сделан на техники обхода автоматического детектирования фактов наличия опасного контента на скомпрометированных серверах.

Подробнее: 2012.zeronights.ru/fasttrack.

Случайные числа. Take Two

Workshop от русских экспертов – Арсения Реутова, Тимура Юнусова и Дмитрия Нагибина (Россия) – посвящён атакам на генератор случайных чисел в PHP.

В ходе анализа работы George Argyros и Aggelos Kiayias, представленной на BlackHat 2012 было обнаружено, что генераторы псевдослучайных чисел, используемые в PHP, очень даже «псевдо». В результате был создан набор инструментов для реализации атак на генераторы сессий и других элементов защиты в PHP. Также были подготовлены эксплойты для проведения данного вида атак на последние версии различных популярных веб-приложений.

В рамках workshop будут представлены:

- теоретические выкладки о механизмах создании сессий и инициализации/использования генератора псевдослучайных чисел в различных версиях PHP;

Advanced Exploit Development (x32). Browser Edition

Вас ждёт увлекательная практическая экскурсия в мир эксплойтов под Windows 7 с гидом – Алексеем Синцовым (Луна). Потратив всего 5 часов времени, вы будете разбираться от «А» до «Я» в разработке боевых эксплойтов для Windows 7, в частности, для браузера IE9.

Браузер — это окно в мир Интернета, поэтому неудивительно, что через окно различные неблагоприятные элементы лезут прямо в наш дом. Данный курс рассчитан на тех, кому интересно понять, как эти элементы проникают в дом, эксплуатируя такие уязвимости браузера (или его плагинов), как переполнение буфера или использование памяти после освобождения. Кроме того, будет рассмотрено в деталях, как работают и обманываются различные защитные механизмы, которые должны препятствовать проникновению. Мы изучим типовые атаки на защитные механизмы ОС и ПО, такие как DEP/ASLR/SafeSEH/GS, рассмотрим технику HeapSpray и выполним произвольный код в обход всех защит! Все атаки и эксплойты будут воспроизведены участниками в ходе воркшопа, что позволит им самостоятельно оценить угрозы и реальные возможности подобных атак. В программу входит:

- Типовые проблемы браузера (на примере IE и его плагинов)

- Что такое BoF, и как взять контроль?

- Чем эксплуатация уязвимостей плагинов отличается от эксплуатации уязвимостей самого браузера?

- HeapSpray in IE9

- Обход защитных механизмов

- ванильный DEP (IE6-7)

- обход permanent DEP+ASLR (если есть модуль без поддержки ASLR)

- ROP (StackPivot)

- GS+DEP+ASLR

- safeSeh+GS+DEP+ASLR

- обход ASLR (даже если все модули с поддержкой ASLR!)

На всех ключевых этапах будет получен calc.exe, то есть участники сами будут обходить защитные методы и собирать эксплойты — для этого будут подробно разобраны необходимые детали и суть атак.

Участник получит:

- Принципы эксплуатации уязвимостей в браузере IE

- Переполнение буфера в стеке

- Использование памяти после освобождения

- DEP/Permanent DEP

- ASLR

- stack canary

- safeSEH

RFID: Джокеры в рукаве

Кирилл Саламатин aka Del (Россия) и Андрей Цуманов (Россия) представят 4-часовой мастер-класс, где научат посетителей манипулировать бесконтактными картами и защищаться от таких манипуляций. Куртку-сниффер и многое другое можно будет пощупать и опробовать в действии!

В программу входит:

- Мир бесконтактных карт

- Области использования сегодня и в будущем

- Давайте уважать ст. 187 и ст. 159 УК РФ

- Примеры неудачно спроектированных систем (горнолыжные и аквапарки, центры развлечений, транспортные системы)

- Какие ошибки допускают разработчики систем

- Минимальная защищенность карт от клонирования

- Практические советы по защите СКУД от клонов

- Автономный клонер EM-Marine — покажем в работе

- Антенна EM-Marine для считывания на расстоянии метра — покажем картинку

- Традиционный ридер ACR122U — при желании легко маскируется

- Куртка-сниффер — гвоздь программы, дадим пощупать и покажем в действии

- Какие решения существуют на рынке

- Экранирующие обложки для биометрического паспорта — покажем в работе

- Экранирующие держатели для бесконтактных карт — тоже покажем, если успеют прийти

- «Клетка Фарадея» для бесконтактных карт своими руками — убеждаемся, что работает

- Просто считать

- Просто записать

- Несколько карт в одном устройстве

- Главная проблема использования EM-Marine

- Специализированные устройства-эмуляторы

- Дуальные смарт-карты JCOP31. Чем они могут помочь злоумышленнику?

- Эмуляция ридером

- Коммуникаторы с NFC

- Софт и железо для манипуляций

- Инструментарий для взлома карт Mifare Classic

- Получение ключей из карты Mifare Classic — демонстрация

- Карты с перезаписываемым блоком производителя

- Какие они бывают

- Обзор софта для записи

- Демонстрация результата

- Средства защиты от клонов на уровне СКУД

Подробнее: http://www.xakep.ru/post/59463/default.asp

|

Конференция ZeroNights 2012, как и в прошлом году, проходит при поддержке и участии «Яндекса». На днях «Яндекс» открыл программу по вознаграждению исследователей за найденные уязвимости в веб-сервисах и мобил |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Конференция ZeroNights 2012, как и в прошлом году, проходит при поддержке и участии «Яндекса». На днях «Яндекс» открыл программу по вознаграждению исследователей за найденные уязвимости в веб-сервисах и мобил |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

- 2024-01-25 » Переменные Gitlab-Ci

- 2024-01-25 » Настройка CI/CD в GitLab для синхронизации проекта с веб-серверами

- 2024-01-25 » Копирование файлов scp

- 2024-01-21 » Бездепозитные бонусы от казино: обзор условий и правил использования

- 2024-01-18 » Современная обработка ошибок в PHP

- 2024-01-18 » Пример шаблона проектирования MVC в PHP

«Web делает доступным все, для всех, везде и всегда. Если знания - это сила, то сила сейчас находится практически везде». К. Нордстрем, Й. Ридерстрале |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.