Третий квартал 2012: число атак на пользователей Android выросло на 483%

Читайте также:

Только за период с июня по сентябрь 2012 г. количество атак на пользователей Google Android с использованием вредоносного и рекламного ПО выросло на 483% (примерно с 30 тыс. в июне до почти 175 тыс. в сентябре). Таков один из основных итогов, содержащихся в отчете Trend Micro, посвященном киберугрозам в третьем квартале 2012 г.

Наиболее распространенной разновидностью вредоносного ПО для Android являются программы, замаскированные под версии популярных приложений. Подобное ПО может красть данные пользователя, передавать контроль над устройством злоумышленнику или совершать дорогостоящие звонки, «накручивая» счета за телефонные переговоры.

На сегодняшний день 20% пользователей Android имеют на своих мобильных устройствах защитное ПО, однако это не означает, что каждый пятый пользователь Android надежно защищен, подчеркнули в Trend Micro. Перед установкой любого нового приложения пользователь должен четко понимать, к каким данным оно будет иметь доступ — только так можно предотвратить ненамеренное раскрытие конфиденциальной информации, убеждены в компании.

Специалисты Trend Micro также отметили рост использования агрессивного рекламного ПО, которое собирает больше персональной информации, чем разрешено пользователем. Многие подобные программы распространяются по вполне законным рекламным сетям. «В большинстве случаев рекламное ПО предназначено для сбора информации о пользователе, однако есть тонкая грань между законным сбором информации для рекламных целей и нарушением конфиденциальности, — считают в компании. — Разработчики подобных приложений зачастую умалчивают о том, какая собираемая информация может “утекать вовне” из встроенной в приложение библиотеки».

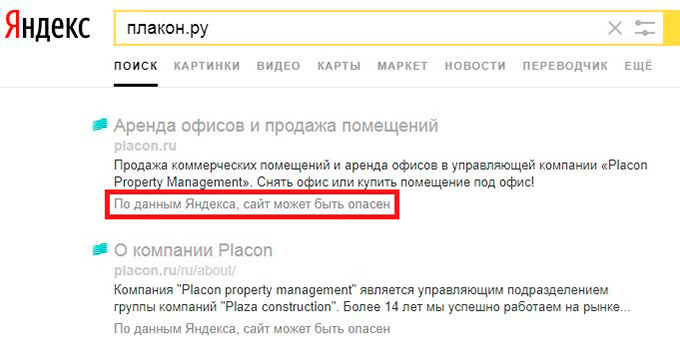

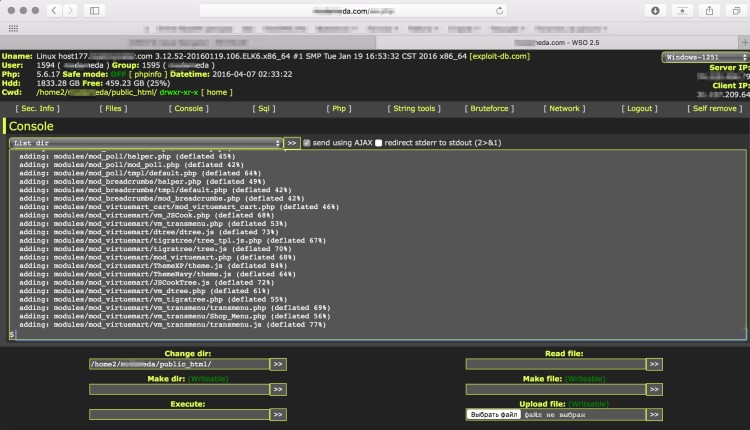

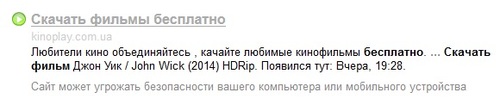

Наиболее распространенным вредоносным ПО отчетного квартала стала программа ZeroAccess, использующаяся на сайтах-файлообменниках P2P. Второе место по популярности занимает червь DOWNAD/Conficker. Наиболее частой мишенью для фишинговых атак стала система PayPal, в то время как социальная сеть LinkedIn стала лидером по числу атак с использованием эксплойт-пака Blackhole, отмечается в отчете Trend Micro. Основными «экспортерами» спама в третьем квартале были Саудовская Аравия и Индия.

В отчетном квартале компанией были также обнаружены опасные эксплойты «нулевого дня» для Java и Internet Explorer — данная уязвимость Internet Explorer была использована в крупной APT-атаке.

В целом, по данным Trend Micro, безопасность ресурсов «социальных СМИ» и конфиденциальность остаются в списке наиболее актуальных проблем ИТ-отрасли.

«Взрывной рост вредоносного ПО для мобильных устройств вполне закономерен, — сообщил Раймунд Генес (Raimund Genes), директор по технологиям, Trend Micro. — Android была и остается доминирующей операционной системой для смартфонов. Разумеется, злоумышленники, которые хорошо осведомлены о положении дел на рынке мобильных технологий, не преминули воспользоваться этим, чтобы заработать. В отличие от компьютеров, мобильные устройства содержат данные о местоположении абонента, набранных номерах и тому подобную информацию, которую можно продать».

Рик Фергюсон (Rik Ferguson), директор по исследованиям и корпоративным коммуникациям Trend Micro, отметил: «Такой высокий интерес хакеров к Android не предвещает ничего хорошего “Интернету вещей”, где Android по-прежнему рассматривается в качестве операционной системы для управления множеством подключенных устройств. Судя по всему, в обозримом будущем этот нездоровый интерес киберпреступников к Android сохранится. Во всяком случае, до тех пор пока не будут сделаны необходимые фундаментальные изменения в инфраструктуре и выучены важные уроки в области обеспечения безопасности на уровне операционной системы».

Источник: http://safe.cnews.ru/news/line/index.shtml?2012/10/24/507506

|

Читайте также:Только за период с июня по сентябрь 2012 г. количество атак на пользователей Google Android с использованием вредоносного и рекламного ПО выросло на 483% (примерно с 30 тыс. в июне до почти 175 тыс. в сентябре). Таков один из основных итогов, сод |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:Только за период с июня по сентябрь 2012 г. количество атак на пользователей Google Android с использованием вредоносного и рекламного ПО выросло на 483% (примерно с 30 тыс. в июне до почти 175 тыс. в сентябре). Таков один из основных итогов, сод |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-22 » Комментирование кода и генерация документации в PHP

- 2024-04-22 » SEO в России и на Западе: в чем основные отличия

- 2024-04-22 » SEO для международного масштабирования

- 2024-04-22 » Как использовать XML-карты для продвижения сайта

- 2024-04-22 » Цифровой маркетинг: инструменты для продвижения и рекламы в 2024 году

- 2024-04-22 » Что такое CSS-модули и зачем они нам?

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

Тому, кто способен укротить свое сердце, покорится весь мир. (Пауло Коэльо / СИЛА ВОЛИ ) |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.