ZeroNights 2012: финишная прямая

Осталось всего три недели до мегасобытия — конференции ZeroNights 2012. Программа мероприятия сформирована на 90%, за что нужно отдельно благодарить DCG#7812 и программный комитет. Организаторы конференции в лице Digital Security и Software People представляют финальный список докладчиков и рассказывают обо всех событиях, которые нас ждут.

Итак, по порядку.

Основная программа и сердце конференции — это технические доклады. В этом году будет 21 доклад от лучших в своей области специалистов со всего света: США, Канада, Англия, Германия, Франция, Финляндия, Испания, Израиль, Тайвань, Румыния, Молдова и, конечно же, Россия.

В программе конференции намечается множество интересных событий:

• 3 ключевых доклада• 21 технический доклад в 4 секциях:

- That’s really scary

- Technical hardcore

- The future of web

- Mobile internals

• Более 7 докладов на fast track (точное количество будет известно на конференции)

• 2 центра компетенции с демонстрациями атак на SAP и мобильные приложения

• Круглый стол

• 0-day шоу

Keynote к основной программе первого дня

The Grugq расскажет, на чём прокалываются злоумышленники и хактивисты и как их можно вычислить. Grugq — это выдающийся исследователь ИБ с профессиональным опытом более 10 лет. Он усиленно работал с forensic-анализом, binary reverse engineering, руткитами, VoIP, телекоммуникациями и финансовой безопасностью. Известен также как реселлер эксплойтов.

Keynote к основной программе второго дня

Felix ‘FX’ Lindner — культовая фигура в мире ИБ, лидер Phenoelit. Выступал на Black Hat, CanSecWest, PacSec, DEFCON, Chaos Communication Congress, MEITSEC и многих других мероприятиях. Темы его исследований связаны с Cisco IOS, принтерами HP, SAP и RIM BlackBerry. Тема доклада пока держится в секрете.

Keynote к секции мобильной безопасности

Александр Поляков и Дмитрий Евдокимов из Digital Security произнесут вступительные слова по безопасности мобильных приложений, открыв тем самым секцию мобильной безопасности. Вы узнаете последние тенденции в данной области и немного истории, а также услышите подробнее о докладах, которые будут представлены на секции. Но не спешите думать, что это будет скучный keynote. В рамках приветственных слов будут представлены результаты нового проекта, посвящённого безопасности мобильных приложений.

Доклады разбиты на 4 категории, которые покрывают наиболее интересные области безопасности.

That’s really scary

В данной категории собраны доклады, которые покажут вам реальные угрозы, которые могут быть реализованы при наличии тех или иных уязвимостей в различных системах и технологиях. Это безопасность всего того, что тесно связано с нашей жизнью и выходит за рамки компьютерных систем или относится к системам, критичным для бизнеса: безопасность самолётов, транспортных систем, автомобилей, платёжных приложений, банковских карт, EMV, NFC, охранных систем и критичных корпоративных приложений, передающих финансовую информацию.

Technical Hardcore

Эта категория – рай для реверсеров и тех, кто любит что-нибудь пожестче. Мы приготовили для вас отменную порцию реверсинга от тех, кто знает в нем толк.

- Dmytro Oleksiuk, “Applied anti-forensics: rootkits, kernel vulnerabilities and then some”: Cr4sh расскажет, как можно заинсталлить руткит, который не удастся обнаружить привычными способами. Поверьте, этот человек знает, о чем говорит! Это не очередное бла-бла про перехваты функций.

- Mateusz 'j00ru' Jurczyk, “Windows Kernel Reference Count Vulnerabilities – Case Study”: кто не в курсе, кто такой J00ru, просто обязаны перечитать его прошлый рисерч. Человек работает в Google и не понаслышке знает, как разнести ядро Windows.

- Mohamed Saher, “Stealing from Thieves: Breaking IonCube VM to Reverse Exploit Kits”: на технологиях виртуализации базируются самые сложные системы защиты от копирования, и публичной информации по практической деобфускации реальных защит мало, так что настоятельно рекомендуем уделить внимание этому докладу.

- Aleksandr Matrosov, Eugene Rodionov, “Win32/Flamer: Reverse Engineering and Framework Reconstruction”: великие и ужасные реверсеры из ESET покажут, как разобраться в хитросплетениях нашумевшего Flamer. Авторы доклада представят результаты своих исследований, посвящённых реконструкции объектно-ориентированной платформы, на базе которой был разработан Win32/Flamer, и продемонстрируют его родство со Stuxnet/Duqu/Gauss на уровне кода и архитектуры.

- Ivan Sorokin, “Mac OS X malware overview”: с некоторых пор Apple перестала хвастаться отсутствием вирусов в своих продуктах, и любители надкусанных яблочек сейчас находятся на мушке у вирусописателей. На докладе Ивана из Dr. Web вы сможете узнать об этом подробнее.

- Никита Тараканов с пока ещё секретным названием доклада расскажет нам о своих последних 0-деях, и будьте уверены, это будет круто! Автор обещал живых демонстраций.

- Atte Kettunen, Miaubiz, “Fuzzing at scale and in style”: исследователи расскажут, как и с чем готовить фаззинг браузеров. Парни поубивали просто громадное количество уязвимостей в популярных браузерах и теперь готовы поделиться своим опытом с нами. Между прочим, Miaubiz получил статус Rockstar от компании Google.

The future of web

В данной секции вы узнаете про последние исследования в области веб-безопасности, No-SQL, автоматический поиск indirect-уязвимостей, а также глубоко окунетесь в область XML-протокола, который используется практически везде: как говорят, XML – новый TCP. Мы даже специально позвали исследователя из Франции.

- Shay Chen, “The Diviner”: теперь стало возможно получить исходный код веб-приложения при сканировании «чёрным ящиком». Конечно, не весь и не всегда, но тулза, которая будет представлена, справляется с этим более чем достойно, и данная технология может сделать прорыв в области BlackBox, хотя и имеет ряд недостатков. Советуем вам обратить внимание на этот доклад. Shay — технический директор стартапа Hacktics, который был недавно куплен компанией Ernst and Young.

- Michail Fyrstov, “Удар по mongoDB”: популярность баз данных NoSQL и, как следствие, атаки на них набирают обороты. Многие крупные веб-проекты используют технологии NoSQL. Если вам интересно, как взломать крупнейшие социальные сети, то вам сюда.

- Nicolas Gregoire, “That's why I love XML hacking!”: вы даже не представляете, какие проблемы несёт XML, и где он только не используется! Докладчик собаку съел на этой теме, и его компания занимается безопасностью XML.

- joernchen of Phenoelit, “They told me I could be anything, so I became BAh7BkkiDHVzZXJfaWQGOgZFVGkG”: тот самый joernchen из той самой тимы Phenoelit, а по совместительству диджей, расскажет о небезопасности модного языка Ruby.

- Vladimir Vorontsov, Alexander Golovko, “SSRF attacks and sockets: smorgasbord of vulnerabilities”: модная тема года — SSRF (межсерверная подделка запросов). Даже если вы уже знакомы с этой темой по докладу Александра Полякова с BlackHat, настоятельно рекомендуем посетить данный доклад, так как он раскрывает тему SSRF в другом направлении.

- Andrei Petukhov, “No locked doors, no windows barred: hacking OpenAM infrastructure”: и снова про SSRF, ещё под одним углом. Андрей расставит все по полочкам и расскажет про интересный вектор атаки на системы аутентификации.

Mobile internals

Последний, но один из ключевых топиков – мобильная безопасность. Как ни крути – это тренд, и исследований в этой области ведется немало. Мы постарались выбрать лучшие доклады по данной теме, кстати, все они, за исключением одного, будут представлены публике впервые.

- Andrey Belenko, Dmitry Sklyarov, “Dark and Bright Sides of iCloud (In)security”: Дима — гроза для всех, кто небрежно обращается с криптографией. Вы, конечно же, знаете его по старой истории с Adobe, но в последнее время он переместил свой взгляд на безопасность Apple и расскажет вам о проблемах хранилища iCloud.

- Алиса Шевченко и Алексей Трошичев, совместное исследование Esage lab и Yandex: как и в предыдущем докладе, речь пойдет девайсах компании Apple, точнее, о MiTM-атаках. Подробности вот-вот появятся на сайте, но уже сейчас известно, что ребята планируют небольшое шоу, а также попахивает 0-деями!

- Bogdan Alecu, “HTTP headers pollution for mobile networks attacks”: Богдан расскажет об атаках на мобильных операторов.

- Керасивов Алексей, «Физический доступ к Андроид-устройству: нападение и защита»: расскажет о различных техниках низкоуровневого потрошения Android-девайсов.

Воркшопы позволят глубоко погрузиться в ту или иную область и получить практический опыт из рук экспертов. Вы окунетесь в мир эксплойтописания и обхода защит, научитесь эксплуатировать XSS-уязвимости, узнаете много нового о DDoS, погрузитесь в физическую безопасность RFID и многое другое.

- Алексей Тюрин, "Exploitation of XML-based attacks" (2 часа): Алексей — руководитель отдела аудита ИБ компании Digital Security расскажет, а главное, на практике научит эксплуатировать самые интересные атаки, связанные с XML, такие как SSRF, XLST, XML Signature, XML Encryption и т.п. Он также зарелизит бесплатную тулзу для проведения SSRF-атак и туннелирования запросов.

- Michele «antisnatchor» Orru, “All you ever wanted to know about BeEF” (2 часа): Михель — автор фреймворка BeeF, работает пентестерои в TrustWave в Лондоне. На этом воркшопе вы узнаете всё о том, как раскрутить простенькую XSS до перехвата контроля над всей корпоративной сетью.

- Kirill Salamatin (aka Del), Andrey Tsumanov, “RFID: Jokers up our sleeves” (4 часа): простые московские парни расскажут вам все о безопасности RFID, а главное, покажут и дадут самим попробовать почувствовать себя всемогущими шпионами, умеющими проникнуть в любой охраняемый объект.

- Arseny Reutov, Timur Yunusov, Dmitry Nagibin, “Random Numbers. Take Two” (2 часа): на этом воркшопе вы научитесь практике эксплуатации уязвимостей генерации случайных чисел. Целых три лектора гарантируют, что материал будет доведен до каждого слушателя.

- Jean-Ian Boutin, “Reversing banking trojan: an in-depth look into Gataka” (2 часа): исследователь из канадского офиса ESET покажет, как на практике реверсить интересные банковские трояны.

- Алексей Синцов, “Advanced Exploit Development (x32). Browser Edition” (5 часов): приготовил сногсшибательный курс по разработке эксплойтов и обходу защит, препятствующих эксплуатации. Это однозначный must have данной конференции.

- Alexander Azimov из HighloadLab расскажет вам о DDOS и практическом противодействии таким атакам.

И это еще не всё. Есть секция FastTrack, где будут представлены интересные концепты, а также случаи из жизни на тему ИБ. Вы сможете познакомиться как со студенческими работами — кстати, не менее интересными, чем основные доклады — так и с практическим опытом защиты корпоративных систем из первых рук людей, работающих в крупнейших организациях. Доклады из этого раздела будут еще добавляться, и лично у вас тоже есть шанс выступить и тем самым бесплатно попасть на конференцию. Уже подтверждены:

- Кирилл Самосадный, «Массовые CSRF-атаки через Flash-рекламу».

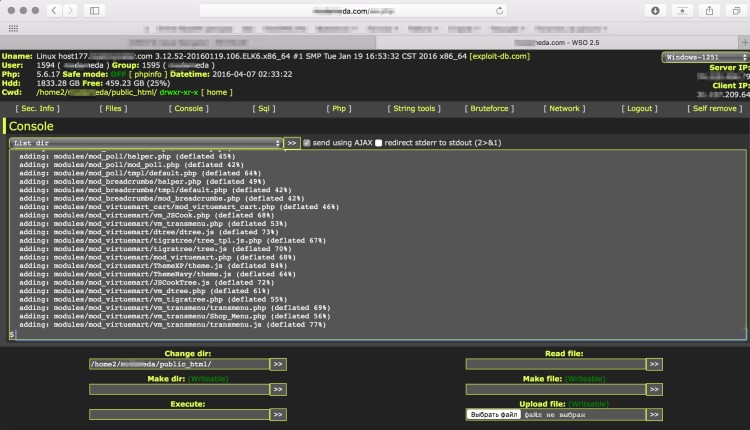

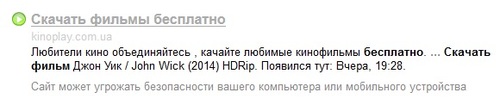

- Федор Ярочкин, Владимир Кропотов, Виталий Четвертаков, «Техники обхода автоматических систем детектирования вредоносного контента — интересные примеры 2012 года».

- Александр ‘SolarDesigner’ Песляк, «Новое в хешировании паролей (или чем нам заменить bcrypt)».

- Олег Купреев, «Заражение 3G-модемов».

- Игорь Гоц, Сергей Солдатов, «Как поймать своего хакера, или безопасность «на коленках»: о том, как с минимальными затратами построить систему мониторинга событий безопасности, а также какие события искать.

- Соболев Евгений, «Типичные ошибки ИБ в корпорациях и крупных организациях».

- Дмитрий Евдокимов расскажет о средствах анализа бинарных приложений при помощи Python.

В основном зале будет два центра компетенции по двум направлениям безопасности: бизнес-приложения и SAP, мобильные приложения и устройства.

Digital Security на своём стенде организует центр компетенции безопасности SAP, на котором в течение всего времени конференции посетители смогут получить ответы на все вопросы, касающиеся атак на системы SAP, защиты от них, а также познакомиться с продуктом. Кроме того, во время кофе-брейков на стендах будут проводиться мини-доклады, посвящённые взлому SAP.

Хакспейс Neuron — на стенде организованы демонстрации типовых атак на мобильные устройства, а также предоставлена возможность посетителям поиграть с разнообразными девайсами по перехвату GSM-трафика и прочими шпионскими игрушками.

Также будет немало конкурсов, за которые можно получить ценные денежные призы и бесплатный вход на конференцию.

На днях были запущены следующие конкурсы:

- Хак-квест от Onsec с призами — бесплатным входом на конференцию

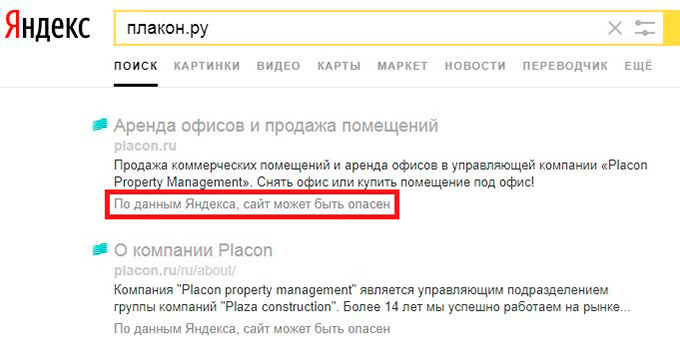

- Программа «Яндекса» по вознаграждению исследователей за найденные уязвимости в веб-сервисах и мобильных приложениях под названием «Охота за ошибками»

- Конкурс от ГазИнформСервис по поиску уязвимостей в АСЗП с призовым фондом 100000 рублей

Во время конференции

Конкурс “Capture The Phone” от Nokia Конкурсы футболок и wallpapers от организаторов ZeroNights с призами, любезно предоставленными Pwnie ExpressКруглый стол будет посвящен обсуждению или битве исследователей и разработчиков. Всех приглашают посмотреть на эти горячие баталии. Также можно принять в них участие, если вам есть что сказать. Будут приглашены эксперты как из компаний-разработчиков, так и аудиторов.

Небольшой, но очень интересный бонус. В течение 3-5 минут вам будут продемонстрированы самые интересные 0-day и 1-day в популярном ПО. Кстати, вы можете и сами в этом поучаствовать.

Итак, вас ждут 19 и 20 ноября в Инфопространстве: будьте одними из тех, кто творит будущее хардкорной ИБ-сцены! И помните, что регистрация посетителей заканчивается 14 ноября.

Организаторы благодарят за поддержку компанию «Яндекс», а также спонсоров: «ГазИнформСервис», Intel, Dr. Web, Advanced Monitoring, Nokia, Pwnie Express, и ключевых информационных партнеров — журналы ][akep и Hakin9.

P.S. Кстати, на Speaker Party будет уникальный DJ-сет от DJ joernchen из Phenoelit!

Подробнее: http://www.xakep.ru/post/59567/default.asp

|

Осталось всего три недели до мегасобытия — конференции ZeroNights 2012. Программа мероприятия сформирована на 90%, за что нужно отдельно благодарить DCG#7812 и программный комитет. Организаторы |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Осталось всего три недели до мегасобытия — конференции ZeroNights 2012. Программа мероприятия сформирована на 90%, за что нужно отдельно благодарить DCG#7812 и программный комитет. Организаторы |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

- 2024-01-25 » Переменные Gitlab-Ci

- 2024-01-25 » Настройка CI/CD в GitLab для синхронизации проекта с веб-серверами

- 2024-01-25 » Копирование файлов scp

- 2024-01-21 » Бездепозитные бонусы от казино: обзор условий и правил использования

- 2024-01-18 » Современная обработка ошибок в PHP

- 2024-01-18 » Пример шаблона проектирования MVC в PHP

Одного яйца два раза не высидишь. К. Прутков |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.