W32.Phopifas собрал более 2,5 млн кликов с помощью Skype

Читайте также:

Корпорация Symantec обнаружила угрозу, основанную на методах социальной инженерии и осуществляемую посредством Skype и других программ мгновенного обмена сообщениями. Как сообщили CNews в компании, атака началась 29 сентября, и программа уже успела ввести в заблуждение более 2,5 млн пользователей.

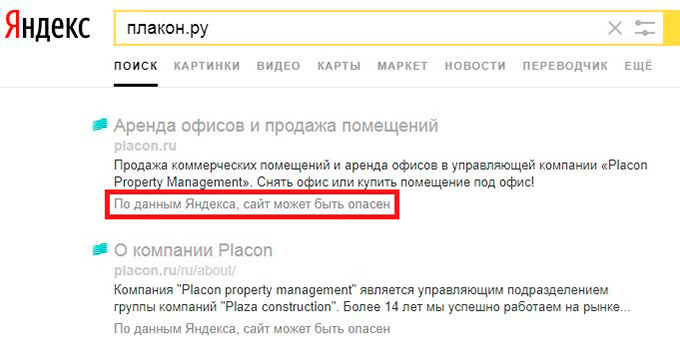

В ходе атаки при помощи программ мгновенного обмена сообщениями рассылаются ссылки на вредоносное ПО. Так, российским жертвам приходило сообщение от пользователя из их списка контактов с таким текстом: «это новый аватар вашего профиля?)) http://goo.gl/f8p21?profile=имя_вашего_профиля».

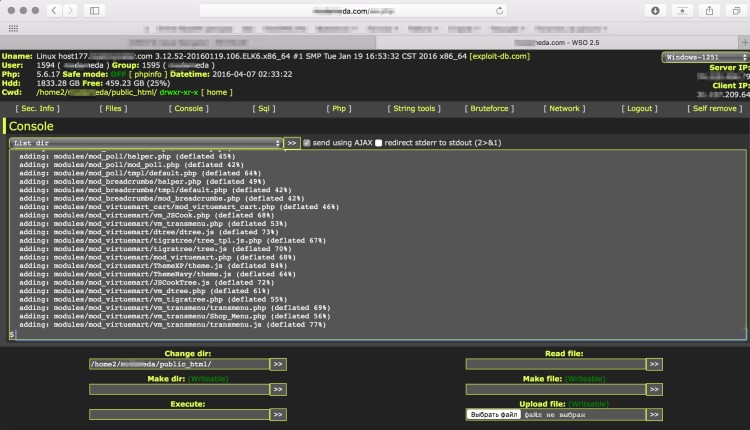

Когда жертва кликает по ссылке goo.gl, происходит переадресация на файлообменник Hotfile.com, где пользователю предлагается скачать zip-архив, содержащий вредоносную программу W32.IRCBot.NG, маскирующуюся под обычный файл. После того как жертва распакует и запустит файл, вредоносная программа устанавливает контакт с IRC-каналом, от которого начинает получать команды.

В ходе изучения угрозы специалисты Symantec, в частности, наблюдали, как вирусу было приказано скачать с hotfile.com и запустить еще один файл. Во всех проведённых тестах этим файлом оказывался W32.Phopifas, однако есть вероятность того, что в зависимости от географического местоположения жертвы скачиваемое вредоносное ПО может быть различным. Анализ W32.Phopifas показал, что угроза ответственна за отправку мгновенных сообщений более чем на 30 языках мира, при этом её следы всегда приводят к W32.IRCBot.NG.

![]()

Сценарий атаки

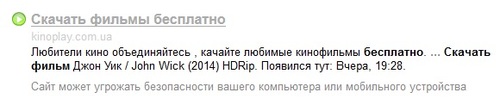

Поскольку в своей преступной схеме злоумышленники используют сервис сокращения URL-адресов goo.gl, Symantec может следить за статистикой переходов по этим ссылкам. На данный момент экспертам удалось идентифицировать 8 разных URL-адресов, используемыхW32.Phopifas, и получить статистику обращений к каждому из них. График ниже отражает частоту обращений к каждому из адресов, а также имя связанного с ним zip-архива с вредоносной программой. Имя архива также содержит дату начала использования данной ссылки в рамках рассматриваемой W32.Phopifa-атаки.

Статистика переходов по ссылкам злоумышленников

«Хотя по этим цифрам сложно судить о количестве пользователей, которые скачали, распаковали и установили вредоносное ПО, эти цифры показывают, насколько уязвимы пользователи программ мгновенного обмена сообщениями перед простыми психологическими уловками», — считают эксперты Symantec.

В Symantec рекомендуют использовать последние технологии, чтобы защититься от угроз такого типа.

Источник: http://safe.cnews.ru/news/line/index.shtml?2012/11/02/508513

|

Читайте также:Корпорация Symantec обнаружила угрозу, основанную на методах социальной инженерии и осуществляемую посредством Skype и других программ мгновенного обмена сообщениями. Как сообщили CNews |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:Корпорация Symantec обнаружила угрозу, основанную на методах социальной инженерии и осуществляемую посредством Skype и других программ мгновенного обмена сообщениями. Как сообщили CNews |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

- 2024-01-25 » Переменные Gitlab-Ci

- 2024-01-25 » Настройка CI/CD в GitLab для синхронизации проекта с веб-серверами

- 2024-01-25 » Копирование файлов scp

- 2024-01-21 » Бездепозитные бонусы от казино: обзор условий и правил использования

- 2024-01-18 » Современная обработка ошибок в PHP

- 2024-01-18 » Пример шаблона проектирования MVC в PHP

Самое важное в каждом деле – пересилить момент, когда нам не хочется работать. И. Павлов |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.