Киберпреступники организовали масштабную сеть шпионажа за дипломатическими и правительственными структурами различных стран мира

Читайте также:

«Лаборатория Касперского» опубликовала результаты исследования масштабной кампании, проводимой киберпреступниками с целью шпионажа за дипломатическими, правительственными и научными организациями в различных странах мира. Как сообщили CNews в компании, действия злоумышленников были направлены на получение конфиденциальных данных, открывающих доступ к компьютерным системам, персональным мобильным устройствам и корпоративным сетям, а также сбор сведений геополитического характера. Основной акцент атакующие сделали на республиках бывшего СССР, странах Восточной Европы, а также ряде государств в Центральной Азии.

Расследование серии атак на компьютерные сети международных дипломатических представительств эксперты «Лаборатории Касперского» начали в октябре 2012 г., в ходе которого обнаружили масштабную кибершпионскую сеть. По итогам её анализа эксперты компании пришли к выводу, что операция под кодовым названием «Красный октябрь» (Red October) началась еще в 2007 г. и продолжается до сих пор.

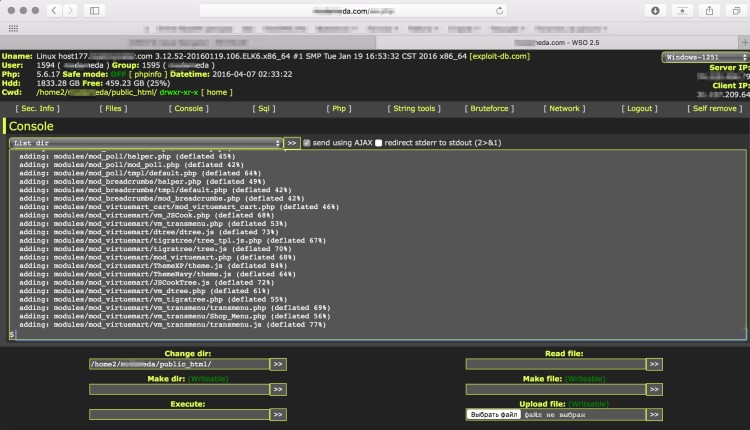

«Основной целью киберпреступников стали дипломатические и правительственные структуры по всему миру. Однако среди жертв также встречаются научно-исследовательские институты, компании, занимающиеся вопросами энергетики, в том числе ядерной, космические агентства, а также торговые предприятия», — рассказали в «Лаборатории Карперского». По словам экспертов, создатели «Красного октября» разработали собственное вредоносное ПО с уникальной модульной архитектурой, состоящей из вредоносных расширений, модулей, предназначенных для кражи информации. В антивирусной базе «Лаборатории Касперского» данная вредоносная программа имеет название Backdoor.Win32.Sputnik.

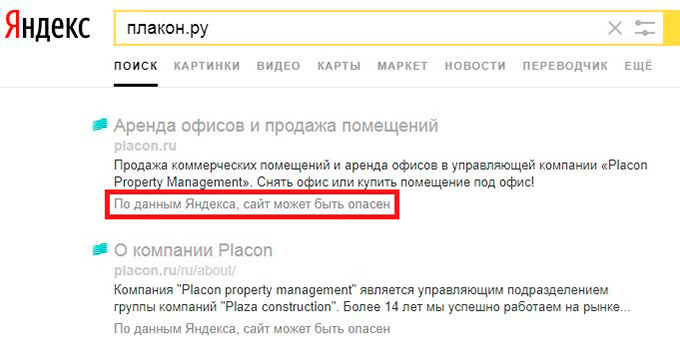

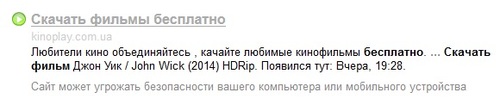

По данным компании, для контроля сети заражённых машин киберпреступники использовали более 60 доменных имён и серверы, расположенные в различных странах мира. При этом значительная их часть находилась на территории Германии и России. Анализ инфраструктуры серверов управления, проведенный экспертами «Лаборатории Касперского», показал, что злоумышленники использовали целую цепочку прокси-серверов, чтобы скрыть местоположение главного сервера управления.

Жертвы масштабной операции кибершпионажа «Красный октябрь»

Преступники похищали из заражённых систем информацию, содержащуюся в файлах различных форматов. Среди прочих эксперты обнаружили файлы с расширением acid*, что, по их мнению, говорит об их принадлежности к секретному программному обеспечению Acid Cryptofiler, которое используют ряд организаций, входящих в состав Европейского Союза и НАТО.

Для заражения систем преступники рассылали фишинговые письма, адресованные конкретным получателям в той или иной организации. В состав письма входила специальная троянская программа, для установки которой письма содержали эксплойты, использовавшие уязвимости в Microsoft Office. «Эти эксплойты были созданы сторонними злоумышленниками и ранее использовались в различных кибератаках, нацеленных как на тибетских активистов, так и на военный и энергетический секторы ряда государств азиатского региона», — пояснили в «Лаборатории Касперского».

Среди наиболее примечательных характеристик компонент вредоносной программы эксперты выделяют: модуль восстановления, позволяющий преступникам «воскрешать» заражённые машины — модуль встраивается как плагин в Adobe Reader и Microsoft Office и обеспечивает атакующим повторный доступ к системе в случае, если основная вредоносная программа была детектирована и удалена или если произошло обновление системы; усовершенствованные криптографические шпионские модули, предназначенные для кражи информацию, в том числе из различных криптографических систем — например, из Acid Cryptofiler, которая используется с 2011 г. для защиты информации в таких организациях, как НАТО, Европейский Союз, Европарламент и Еврокомиссия; возможность инфицирования мобильных устройств — помимо заражения традиционных рабочих станций, это вредоносное ПО способно красть данные с мобильных устройств, в частности смартфонов (iPhone, Nokia и Windows Phone), также злоумышленники могли красть информацию о конфигурации с сетевого промышленного оборудования (маршрутизаторы, коммутационные устройства) и даже удалённые файлы с внешних USB-накопителей.

По словам экспертов «Лаборатории Касперского», регистрационные данные командных серверов и информация, содержащаяся в исполняемых файлах вредоносного ПО, дают все основания предполагать наличие у киберпреступников русскоязычных корней.

«Лаборатория Касперского» совместно с международными организациями, правоохранительными органами и национальными Командами реагирования на компьютерные инциденты (Computer Emergency Response Teams, CERT) продолжает расследование операции.

Источник: http://safe.cnews.ru/news/line/index.shtml?2013/01/18/515863

|

Читайте также:«Лаборатория Касперского» опубликовала результаты исследования масштабной кампании, проводимой киберпреступниками с целью шпионажа за дипломатическими, правительственными и научными |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:«Лаборатория Касперского» опубликовала результаты исследования масштабной кампании, проводимой киберпреступниками с целью шпионажа за дипломатическими, правительственными и научными |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-22 » Комментирование кода и генерация документации в PHP

- 2024-04-22 » SEO в России и на Западе: в чем основные отличия

- 2024-04-22 » SEO для международного масштабирования

- 2024-04-22 » Как использовать XML-карты для продвижения сайта

- 2024-04-22 » Цифровой маркетинг: инструменты для продвижения и рекламы в 2024 году

- 2024-04-22 » Что такое CSS-модули и зачем они нам?

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

Лично я люблю землянику со сливками, но рыба почему-то предпочитает червяков. Вот почему, когда я иду на рыбалку, я думаю не о том, что люблю я, а о том, что любит рыба. (Дейл Карнеги / БИЗНЕС) |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.