Anonymous невольно помогли деанонимизировать двух китайских хакеров

Несколько дней назад был опубликован скандальный отчёт Mandiant с результатами контрразведывательной операции против китайских хакеров из группировки APT1. Американские специалисты сумели собрать сотни улик, проследить десятки случаев реальных взломов и изучить активность на серверах хакерской группировки, которые привязаны к местоположению в Шанхае (Китай), где базируется P.L.A. Unit 61398, подразделение Народно-освободительной армии Китая. Предположительно, именно это «компьютерное подразделение» занимается проведением специфических операций разведывательного характера в США и других западных странах.

![]()

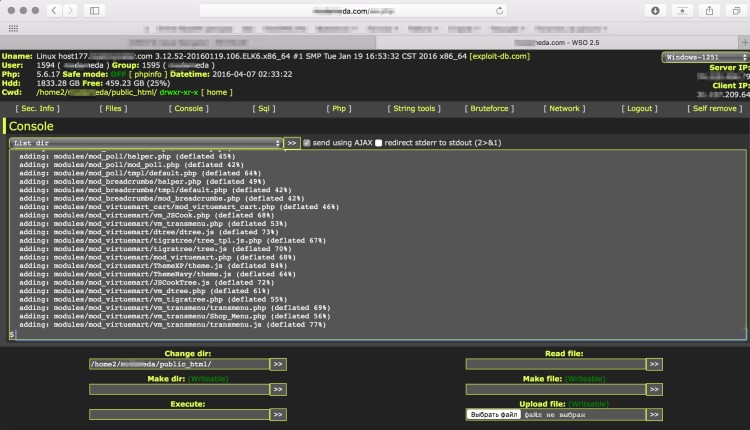

Специалистам Mandiant удалось записать скринкаст с компьютера одного из хакеров, а также деанонимизировать нескольких сотрудников хакерской группировки. Как выяснилось сейчас, это было сделано при невольной помощи хактивистов Anonymous.

В попытках установить личности хакеров, компания Mandiant сконцентрировалась на псевдонимах, которые чаще всего встречались в коде. Например, часто встречалось имя UglyGorilla. Этот хакер указан как автор первого образца вредоносной программы MANITSME, обнаружённой ещё в 2007 году. В коде программы стоял комментарий “v1.0 No Doubt to Hack You, Writed by UglyGorilla, 06/29/2007”. В последующие годы имя UglyGorilla встречалось и в других образцах кода, но американские специалисты никак не могли выйти на след этого разработчика. Удача повернулась к ним после того, как хактивисты Anonymous взломали HBGary Federal в начале 2011 года.

Взлом HBGary был многоходовой операцией, на одном из этапов которой хакеры взломали почту одного из администраторов проекта rootkit.com, сменили пароль к серверу, а затем слили оттуда базу с почтовыми адресами пользователей с хэшами паролей. Администратор rootkit.com — один из лучших в мире специалистов по руткитам. Среди зарегистрированных пользователей оказался некто с почтовым адресом Этот e-mail адрес защищен от спам-ботов, для его просмотра у Вас должен быть включен Javascript , а его пароль подошёл к другим доменам, которые зарегистрировал UglyGorilla, и IP-адрес 58.246.255.28 соответствовал тем, которые использовала хакерская группировка APT1 на серверах Народно-освободительной армии Китая. В общем, это была неожиданная удача. Узнав пароль, компания Mandiant начала изучать аккаунты UglyGorilla на других веб-сайтах, где общаются программисты. Поскольку он использовал этот пароль на многих из них, то в итоге удалось установить его имя: Wang Dong.

С помощью базы HBGary удалось узнать почту и пароль ещё одного китайского хакера, известного под ником SuperHard_M. С ним было проще. Хакер зарегистрировался с того же шанхайского IP-адреса, используя адрес электронной почты Этот e-mail адрес защищен от спам-ботов, для его просмотра у Вас должен быть включен Javascript , на некоторых подпольных форумах он указал имя Mei Qiang.

Конечно, все эти «цифровые улики» не являются настоящими доказательствами. Да и вообще, некоторые эксперты крайне скептично отнеслись к подобным «уликам».

Подробнее: http://www.xakep.ru/post/60158/default.asp

|

Несколько дней назад был опубликован скандальный отчёт Mandiant с результатами контрразведывательной операции против китайских хакеров из группировки APT1. Американские специалисты сумели собрать |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Несколько дней назад был опубликован скандальный отчёт Mandiant с результатами контрразведывательной операции против китайских хакеров из группировки APT1. Американские специалисты сумели собрать |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

- 2024-01-25 » Переменные Gitlab-Ci

- 2024-01-25 » Настройка CI/CD в GitLab для синхронизации проекта с веб-серверами

- 2024-01-25 » Копирование файлов scp

- 2024-01-21 » Бездепозитные бонусы от казино: обзор условий и правил использования

- 2024-01-18 » Современная обработка ошибок в PHP

- 2024-01-18 » Пример шаблона проектирования MVC в PHP

Люди обычно тратят свою жизнь на то, чтобы свести к минимуму потери, а не на то, чтобы привести к максимуму приобретения. |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.