В ERP-системе JD Edwards Enterprise One закрыта уязвимость спустя 3 года с момента обнаружения

Читайте также:

Компания Digital Security оказала содействие корпорации Oracle в устранении опасной уязвимости в ERP-системе JD Edwards Enterprise One — в части использования толстого клиента на рабочих станциях. Уязвимость была закрыта в январском обновлении от Oracle (CVE-2012-1678).

Как рассказали CNews в Digital Security, детали уязвимости были частично раскрыты ещё 2 года назад на конференции BlackHat в Вашингтоне, где Александр Поляков, технический директор Digital Security, рассматривал архитектурные проблемы разных бизнес-приложений. При этом сама уязвимость была обнаружена ещё годом ранее в рамках одного из проектов по аудиту защищённости ERP-системы JD Edwards.

Проблема заключается в том, что файл конфигураций JDE.INI, в котором, кроме всего прочего, хранятся аутентификационные данные пользователей для подключения к СУБД, зачастую присутствует на рабочих станциях пользователей, что позволяет любому легитимному пользователю при желании получить полный доступ к ERP-системе, пояснили в компании.

«По непонятным причинам Oracle занизила CVSS-рейтинг опасности данной уязвимости. В то время как для стандартных уязвимостей этот рейтинг показывает адекватные результаты, для некоторых нетипичных уязвимостей он оказывается не совсем точным. Учитывая, что разработчик может сжульничать, например, указав частичное влияние на КЦД вместо полного, критичной уязвимости в итоге присваивается рейтинг 3.5 (низкая критичность), — возмутился Александр Поляков. — В действительности же уязвимость, позволяющую любому пользователю ERP-системы получить доступ ко всем данным и присвоить себе любые права, сложно назвать низкой».

По информации Digital Security, процесс аутентификации в системе JD Edwards реализован следующим образом: пользователь вводит своё имя (например, appuser) и пароль (например, appassword) в клиентском приложении, после чего приложение пытается подключиться напрямую к СУБД JD Edwards, используя имя пользователя JDE (по умолчанию) и пароль для этого пользователя, который читается с конфигурационного файла клиентской рабочей станции JDE.INI (пароль хранится в поле “Security” и по умолчанию имеет значение JDE). Получив прямой доступ к СУБД, клиентское приложение проверяет пароль пользователя appuser в таблице F98OWSEC, и если пароль подходит, то отрисовывает интерфейс пользователя на основе его ролей из таблицы appusers.

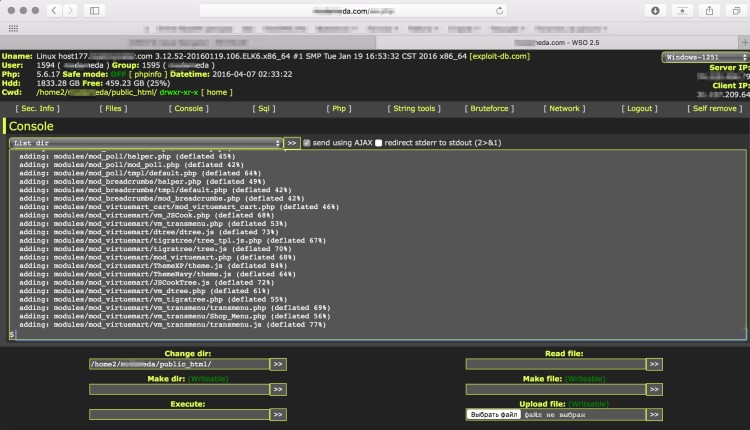

По мнению специалистов Digital Security, такого рода аутентификация не выдерживает никакой критики, так как реализуется, по сути, на клиенте. «Если злоумышленник получил доступ к рабочей станции пользователя, сам является инсайдером или может перехватывать трафик между клиентом и сервером (например, в старых версиях MS SQL пароль элементарно расшифровывается при помощи утилиты Cain & Abel), то он получит аутентификационные данные пользователя JDE, который имеет административные права в СУБД. Дальнейшие его действия ограничены только фантазией», — подчеркнули в компании.

Источник: http://safe.cnews.ru/news/line/index.shtml?2013/02/21/519914

|

Читайте также:Компания Digital Security оказала содействие корпорации Oracle в устранении опасной уязвимости в ERP-системе JD Edwards Enterprise One — в части использования толстого клиента на |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:Компания Digital Security оказала содействие корпорации Oracle в устранении опасной уязвимости в ERP-системе JD Edwards Enterprise One — в части использования толстого клиента на |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

- 2024-01-25 » Переменные Gitlab-Ci

- 2024-01-25 » Настройка CI/CD в GitLab для синхронизации проекта с веб-серверами

- 2024-01-25 » Копирование файлов scp

- 2024-01-21 » Бездепозитные бонусы от казино: обзор условий и правил использования

- 2024-01-18 » Современная обработка ошибок в PHP

- 2024-01-18 » Пример шаблона проектирования MVC в PHP

Кто мало хочет, тот дешево стоит |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.