Четвертый квест. Полное прохождение.

Прошло уже прилично времени с момента запуска нашего четвертого квеста (расположен тут, поэтому публикуем полное прохождение с блэкджеком и шлюхамиачивками и "пасхальными яйцами". Итак, как вы уже, наверное, знаете, квест этот нелинейный и имеет несколько ветвей сюжета, которые выбираете вы сами. Впрочем, после прохождения (или даже забив на нее) какой-либо ветки можно было пройти и другие, увидев в итоге весь контент и пройдя все задания. В квест было добавлено аж 40 достижений (это же модно!). Сейчас уже не получится взять все, однако я все равно опишу каждое.

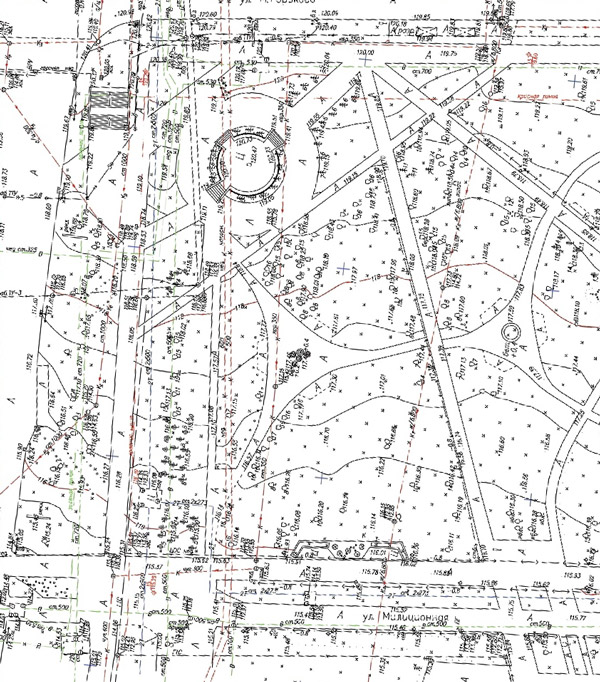

Итак, начнем с описания веток сюжета и заданий, входящих туда. Вот полная диаграмма заданий и сюжетов квеста:

Теперь я просто по номерам буду разбирать прохождение всех заданий. Используя диаграмму, вы сможете легко найти солюшен для того задания, которое вы выполнить не смогли, так как заданий немало. Как всегда, конкретные ответы к заданиям давать я буду не всегда, но решение предоставлю полное.

1. Задача "Квадратное уравнение".

В этом задании вам дается квадратное уравнение, всегда имеющее решение. Ваша задача - решить его и предоставить ответ с указанной точностью. Обратите внимание, что каждый раз квадратное уравнение генерируется случайно. Если вы выполните это задание (вместо base64, как альтернативы), вы получите достижение "Простых путей не ищем!".

2. Задача "Base64".

Вам дается случайная строка, закодированная алгоритмом base64. Ваша задача - предоставить раскодированный вариант. Это задание дается как альтернатива более сложному с квадратным уравнением.

3. Задача "RAR-архив".

Вы получите совершенно пустой RAR-архив, в котором спрятан пароль. Обнаружить его очень просто: он записан в комментарии к архиву, достаточно промотать его в самый низ:

4. Пасхальная задачка, которая встретится вам по ходу прохождения.

Решать ее необязательно, однако она необходима для получения достижения "Упоротый", как и задача под номером 19. Суть такова: вам даются цифры, и необходимо написать ответ. Если вбить эти цифры в поисковик, вы получите ссылки на произведение Ярослава Гашека "Похождения бравого солдата Швейка". Ответом является имя главного героя этого произведения.

5. Задание "Facebook".

Для многих оно показалось сложным, и оно действительно непростое. Сперва необходимо зарегистрироваться в этой социальной сети, чтобы получить доступ к профилю, на который вы получили ссылку. В профиле прописано множество бесполезной ненужной информации для отвода глаз, однако есть там и ссылка на mkv-ролик с подписью "All your subs are belong to us". Необходимо скачать этот ролик и открыть его в проигрывателе, который хорошо умеет работать с субтитрами в файлах формата mkv. С этим справляется, например, Media Player Classic вместе с K-Lite Codec Pack. Переключать субтитры можно с помощью меню иконки в трейбаре при воспроизведении ролика. Следует выбрать японские субтитры, и в середине ролика на несколько секунд появится пароль.

6. Задание "Зашифрованный текст" в ветке "За заказчика".

Ответ прост - это код Морзе.

7. Задание "Репозиторий code.google.com".

Вам предлагается найти пароль в svn-репозитории. Достаточно просмотреть историю коммитов и найти нужную ревизию, после чего сравнить пару файлов test.pl с помощью ссылки "diff".

8. Задание "Зашифрованный файл" в ветке "За США".

Сначала необходимо отгадать, какой формат имеет файл. Это можно сделать, посмотрев на первые байты файла, например (PGP). Словом, перед вами - TrueCrypt-контейнер, который открывается с помощью пароля из предыдущего задания номер 7.

9. Задание "Зашифрованный российским алгоритмом файл".

Вам следует догадаться, что самый популярный российский алгоритм шифрования - это ГОСТ 28147-89. Расшифровать файл можно, например, с помощью OpenSSL. Для этого скачиваем это, затем редактируем openssl.cfg в директории bin. Перед секцией [new_oids] добавляем строку openssl_conf = openssl_def и в конец файла дописываем:

[openssl_def] engines = engine_section [engine_section] gost = gost_section [gost_section] engine_id = gost dynamic_path = gost default_algorithms = ALL |

Открываем после этого консоль, и набираем:

set OPENSSL_CONF=X:\OpenSSL-Win32\bin\openssl.cfg openssl enc -d -gost89 -pass pass:пароль -in data.enc -out data.plain |

10. Задание "Непонятный текст".

Этот текст закодирован алгоритмом base85.

11. Задание "Текст от блондинки".

Вам выдается текст в стиле "йа блондинко", и вам просто следует напрячь мозги и привести его к исходному виду :D

12. Задание "Задачка от Криса Касперски".

Вы получите векторный рисунок в формате SVG, однако он так просто не откроется, потому что в его разметке допущена хитрая ошибка: цвет фона совпадает с цветом графики, расположенной на картинке. Поэтому открываем svg-файл в блокноте и меняем fill="#ffffff" на fill="#000000", после чего открываем картинку в любом браузере и видим ответ.

13. Задание "Инопланетный текст".

Вы получите ttf-файл шрифта, в котором сныкан символ с паролем. Найти его проще всего так: взять программу Fontlab Studio и посмотреть в шрифте глифы, соответствующие непечатаемым символам. Такие символы на первый взгляд кажутся пустыми, но в одном из них записан пароль.

14. Задание "Социальная инженерия".

Вам необходимо вытянуть нужную информацию из японца, ведя диалог правильным образом и выдавая себя за другого человека. Для ленивых: последовательность ответов такова: Работа выполнена - Да - Я не смогу приехать - Я слишком далеко и не успею за три часа. При прохождении этого задания без ошибок вы получите достижение "Социнженер".

15. Задание "Японский пивной автомат".

Вы получите ссылку на степчарт для игры StepMania. Его проходить необязательно, нужно только внимательно всмотреться. Пароль спрятан среди стрелок на уровне сложности Expert в самом конце трека. Намек:

||||||||||||||||||||||||||||||||||||| |

16. Задание "Яндекс-карты".

Вам дана картинка с куском карты и отмеченной на ней позицией и намеки на то, где следует искать эту метку. Следует определить ее координаты, сопоставив картинку с существующими картами Яндекса. Вот явная подсказка: от 130 до 140 и от 45 до 55.

17. Задание "Вторая задачка от Криса".

Вам дается файл, в котором каждый первый байт в паре поменян местами со вторым. Например, строка "123456" превращается в строку "214365". Вам, понятное дело, следует байты вернуть на свои места. Можно воспользоваться примитивным PHP-скриптом:

<?php$f=file_get_contents('krisfile2');for($i=0,$len=strlen($f)/2;$i!=$len;++$i){$n=$i*2;$x=$f[$n+1];$f[$n+1]=$f[$n];$f[$n]=$x;} file_put_contents('krisfile2_decrypted',$f);?> |

Открыв полученный файл krisfile2_decrypted в блокноте, поймем, что это обычный exe-файл. Переименуем его в krisfile2_decrypted.exe и запустим - пароль получен.

18. Задание "Аппаратный шифратор".

Вы получите картинку с простой схемой - микроконтроллер ATMega32, резистор и светодиодная матрица. Также у вас будет файл с прошивкой для микроконтроллера. Ваша задача - смоделировать такую же схему, причем неважно, в каком редакторе, применить к контроллеру данную вас прошивку и запустить это все на моделирование. В результате на светодиодной матрице вы увидите бегущую строку с паролем. Есть и другой путь (пожалуй, более хардкорный): дизассемблировать прошивку и разобрать получившийся ассемблерный код.

19. Пасхальная задачка "Угадай, что за буквы".

Решение этой задачи вместе с решенной заданием номер 4 позволяет получить достижение "Упоротый". Достаточно полученные буквы вбить в YouTube. Ответ угадайте сами :)

20. Задание "Дамп MySQL".

Открываем дамп в блокноте, либо импортируем его в MySQL. Поле access_mask играет ключевую роль в поиске нужно записи. Обратите внимание, что оно имеет тип bit(9). Логично предположить, что самый крутой доступ - это когда все биты равны единице, т.е. 0b111111111 или 511 в десятичной системе счисления. Находим строчку с значением access_mask = 511. Осталось раскодировать пароль - он записан в шестнадцатеричном (HEX) виде.

21. Задание "Web-интерфейс банка и блог админа".

Вам необходимо определить пароль для доступа в админку. Никаких подсказок нет, кроме ссылки на блог администратора, который и заведует этой админкой. В блоге несколько записей, и тут следует обратить внимание на то, что этот человек любит (а именно, какую музыку) - он несколько раз упоминает это в постах.

22. Задание "Расшифровка SSL".

Вы получите zip-архив, в котором находится два файла: pcap и key. Задача - расшифровать SSL-траффик из pcap-файла. Смотрим официальную документацию WireShark'а.

Открываем в нем файл data.pcap, смотрим IP-адрес сервера (192.168.1.111), идем в настройки, добавляем в соответствии с документацией ключ. Должно получиться что-то вроде того:

Нажимаем Apply и смотрим появившиеся зеленые надписи в логе, точнее, ответ от сервера на GET-запрос. В нём в urlencode содержится искомый текст с паролем.

23. Задание "Web-интерфес админки китайской MMORPG".

Тут вам дадут ссылку на PHP-cкрипт с единственным полем ввода и картинкой. Цель - подобрать текст, который следует ввести в поле ввода, чтобы сгенерированная после нажатия кнопки "Go!" картинка совпала с исходной. Видно, что картинка состоит из 32-х полос разных цветов. Логично предположить, что тут замешан алгоритм MD5. Введя в поле ввода, например, число "1", вы получите картинку, соответствующую md5(1) и таким образом сможете вычислить, какие цвета каким символам из MD5 соответствуют. После этого вы сможете определить, какой MD5-хэш соответствует исходной картинке. Хэш простой, и любой онлайн-сервис вам подскажет, из какого слова он сгенерирован. Введя полученное слово в поле ввода, получите ответ для перехода далее по сюжету квеста. Он, кстати, выводится необычным образом, и цвет части букв в нем совпадает с цветом фона, так что копируйте внимательнее :)

24. Задание "Виртуальная машина".

У вас будет образ дискетки (ima) с ОС Kolibri. В нем необходимо найти что-то, что содержит пароль. Кстати, запустить этот образ можно чуть ли не в любой виртуальной машине (VMWare, VirtualBox, например). Пароль найти сложнее. Подсказка: просто запускайте все исполняемые файлы, какие найдете. Их там не так много, и один из них выведет вам ответ.

25. Задание "Денежная транзакция".

Программа, которую вы получите, требует ввода пароля. Однако рано расстраиваться - реверсить ничего не придется (хотя особым хардкорщикам можно), потому что программа написана на языке AHK (AutoHotKey). В таких программах можно сдампить исходный код собственно на языке AutoHotKey. Приконнектимся к работающему процессу отладчиком OllyDbg, откроем карту памяти и поищем по ней текст с формы или популярные вызовы AHK вроде MsgBox:

Собственно, исходник найден. Можно еще сдампить память процесса с помощью диспетчера задач Windows и поискать текст уже в файле дампа. Так, пожалуй, даже проще и быстрее.

26. Задание "Скачивание файла".

Во-первых, чтобы php-скрипт, на который вы получите ссылку, выдал вам нужный файл, необходимо обратиться к нему с указанным в тексте задания User-Agent'ом. Во-вторых, скрипт выдаст вам лишь половину файла, после чего закачка оборвется. И тут-то вам и пригодится какой-либо менеджер закачек или умный браузер, чтобы скачать вторую половину.

27. Задание "Менеджер аккаунтов китайской MMORPG".

Вы получите exe-файл, упакованный моим старым упаковщиком. Чтобы он выдал вам пароль, его необходимо распаковать, и это, пожалуй, самый простой путь решения этой задачи. Открываем программу в OllyDbg, листаем немного вниз до кода, как на картинке:

После retn попадаем на OEP (оригинальную точку входа). Далее распаковываем либо ручками (встаем на OEP, делаем дамп процесса, берем ImpRec и с его помощью фиксим импорты в полученном файле), либо вбиваем адрес в QuickUnpack и получаем распакованный файл, что и рекомендуется сделать. К слову, код распаковщика доступен (unpacker.asm в этом архиве), что предельно упрощает задачу. После распаковки в интерфейсе программы достаточно нажать кнопку "New", чтобы получить пароль.

28. Задание "Управляющая последовательность телепорта".

Вы получите звуковой файл в формате mp3. В конце этого файла несколько странных монотонных звуков. Вам необходимо открыть файл в каком-либо звуковом редакторе (Sony SoundForge, например) и определить частоты этих звуков. Полученные частоты в герцах необходимо разделить на 100, а полученные числа будут означать ASCII-коды ответа. Соберите из них слова, и на этом все. Файлы и ответы различны для игроков женского и мужского пола, кстати.

29. Задание "Статстический анализ".

Здесь вам предстоит заняться именно статистическим анализом. Вам дан большой кусок текста, и необходимо определить, какие слова чаще всего в нем встречаются. Это можно сделать с помощью такого простого PHP-скрипта:

<?php$stat=array_count_values(array_map('trim',explode(' ',file_get_contents('alientext.txt'))));arsort($stat);print_r($stat);?> |

После этого из первых букв самых часто встречающихся слов легко составляется ответ. (Правда, у двух слов одинаковое количество повторений, но это не добавляет заданию сложности).

30. Задание "VBE-скрипт".

Это зашифрованный с помощью утилиты от Microsoft screnc скрипт на языке VBScript. Расшифровывается он очень просто, в гугле есть отличные решения. Однако расшифровкой VBE всё не ограничится - вы выясните, что сам скрипт еще и обфусцирован. Но снимается такая обфускация очень просто (из разряда "замените eval на alert"): Меняем слово Execute в самом начале скрипта на MsgBox. Получаем исходный скрипт с простым алгоритмом проверки пароля, разбираем его и определяем сам пароль.

31. Задание "Восстановление доступа к почте".

Здесь вы получите картинку и способ ее разбора: "DROP ALL COLORS WITH R AND G COMPONENTS GREATER THAN 9", или "УБЕРИТЕ ВСЕ ЦВЕТА С RED И GREEN-КОМПОНЕНТАМИ БОЛЬШЕ ЧЕМ 9". Это можно сделать или с помощью PHP-скрипта и GD, или с помощью Photoshop'а и инструмента Magic Wand. Приведу решение на PHP:

<?php$ret= imagecreatefrombmp('code.bmp');$white=imagecolorallocate($ret[0],255,255,255);for($x=0;$x!=$ret[1];++$x){for($y=0;$y!=$ret[2];++$y){$rgb=imagecolorat($ret[0],$x,$y);$r=($rgb>>16)&0xFF;$g=($rgb>>8)&0xFF;$b=$rgb&0xFF; if($g>9&&$b>9)imagesetpixel($ret[0],$x,$y,$white);}} imagepng($ret[0],'code_decoded.png'); function imagecreatefrombmp($p_sFile){// Load the image into a string$file=fopen($p_sFile,"rb");$read=fread($file,10);while(!feof($file)&&($read<>""))$read.=fread($file,1024); $temp=unpack("H*",$read);$hex=$temp[1];$header=substr($hex,0,108); // Process the header// Structure: http://www.fastgraph.com/help/bmp_header_format.htmlif(substr($header,0,4)=="424d"){// Cut it in parts of 2 bytes$header_parts=str_split($header,2); // Get the width 4 bytes$width=hexdec($header_parts[19].$header_parts[18]); // Get the height 4 bytes$height=hexdec($header_parts[23].$header_parts[22]); // Unset the header paramsunset($header_parts);} // Define starting X and Y$x=0;$y=1; // Create newimage$image=imagecreatetruecolor($width,$height); // Grab the body from the image$body=substr($hex,108); // Calculate if padding at the end-line is needed// Divided by two to keep overview.// 1 byte = 2 HEX-chars$body_size=(strlen($body)/2);$header_size=($width*$height); // Use end-line padding? Only when needed$usePadding=($body_size>($header_size*3)+4); // Using a for-loop with index-calculation instaid of str_split to avoid large memory consumption// Calculate the next DWORD-position in the bodyfor($i=0;$i<$body_size;$i+=3){// Calculate line-ending and paddingif($x>=$width){// If padding needed, ignore image-padding// Shift i to the ending of the current 32-bit-blockif($usePadding)$i+=$width%4; // Reset horizontal position$x=0; // Raise the height-position (bottom-up)$y++; // Reached the image-height? Break the for-loopif($y>$height)break;} // Calculation of the RGB-pixel (defined as BGR in image-data)// Define $i_pos as absolute position in the body$i_pos=$i*2;$r=hexdec($body[$i_pos+4].$body[$i_pos+5]);$g=hexdec($body[$i_pos+2].$body[$i_pos+3]);$b=hexdec($body[$i_pos].$body[$i_pos+1]); // Calculate and draw the pixel$color=imagecolorallocate($image,$r,$g,$b);imagesetpixel($image,$x,$height-$y,$color); // Raise the horizontal position$x++;} // Unset the body / free the memoryunset($body); // Return image-objectreturnArray($image,$width,$height);}?> |

Функцию imagecreatefrombmp я притырил из комментария на php.net, потому что GD нативно не поддерживает картинки формата BMP, а перекодировать ее в какой-либо другой чревато потерями, а это в такой задаче нежелательно.

32. Задание "MMS-сообщение".

Вы получите звуковой файл (WAV), в котором записан набор тоновых (DTMF) сигналов. Самый простой способ решения - воспользоваться этим или скачать эту программу и воспользоваться ей для декодирования звука. Можете еще на слух :)

После определения, какие кнопки на телефоне нажимаются, посмотрите на клавиатуру телефона, на которой помимо цифр написаны буквы, и составьте слово по полученным нажатиям, как будто вы набираете SMS-сообщение.

33. Задание "Программа на МозгоТрахе".

Да-да, здесь придется немного программировать на языке BrainFuck. Затем необходимо вбить ее в PHP-скрипт, и, если все сделано правильно, он выдаст вам ответ. Необходимо написать такую программу, которая на вход принимает некую строку, а на вывод выдает "Hello, _принятая_строка_". Программу такого рода можно и просто найти готовой в интернете, а можно взять в качестве базовой программу, выводяющую "Hello, world!", и немного подправить ее. Язык простой, а программа маленькая.

34. Задание "Пароль в звуковом файле".

Тут у вас появится файл формата MOD. Вам придется найти какую-нибудь программу, позволяющую редактировать MOD-файлы (ищется в гугле за пару минут), а затем извлечь из трека сэмпл с паролем. Дело в том, что в музыке этот сэмпл не используется, а просто запакован в MOD-файл. В этом сэмпле произносится пароль на английском языке, состоящий целиком из цифр.

35. Задание "Таможня".

Тут вы получите ссылку на интерфейс таможни, и вам необходимо будет его взломать. Интерфейс написан на Flash'е. Его просто необходимо декомпилировать, например, с помощью Sothlink SWF Decompiler, после чего разобрать алгоритм проверки. Никакой обфускации там нет.

36. Задание "Реверсинг программы доступа к счетам".

Вот тут вам придется поднапрячься и заняться настоящим, хардкорным реверсингом программы, написанной на языке Go.

Запускаем программу, на предложение ввести пароль вводим что угодно, получаем в ответ сообщение "give it another try". Открываем программу в отладчике, находим эту строку в памяти и референс на неё.

Попадаем в тело здоровенной функции, листаем в самое начало функции и потихоньку трассируем. Сначала находим фрагмент, который выводит предложение ввести пароль и проверяет длину пароля.

Очевидно, что пароль должен быть длиннее 6 символов. Вводим произвольный текст, удовлетворяющий этому условию и продолжаем трассировку. Особо не вдумываемся и наблюдаем за стеком, в какой-то момент замечаем, что введеный текст переворачивается и через несколько шагов натыкаемся на условный переход в коде.

Видим, что он отсекает значительную часть кода, поэтому в тестовых целях либо заполняем его NOP'ами, либо меняем Z-flag (если изучить функцию, которая вызывается до перехода, то можно понять, что она проверяет эквивалентность пароля и его перевернутой версии, т.е. пароль должен быть симметричным).

Сразу после условного перехода идет очередной вызов, который тоже можно занопить для начала (в итоге это не принесет вреда, так как вызов содержит "мертвый код", который никак не влияет на процесс получения ответа).

Чуть ниже мы увидим следующие фрагменты кода:

MOVEBX,DWORD PTR DS:[EBX]INCEBXMOVZXEBP,BYTE PTR DS:[EBX]MOVEAX,EBPXCHGEAX,EBPCMPAL,6D XCHGEAX,EBPJNE00401284 |

MOVEBX,DWORD PTR DS:[EBX]ADDEBX,5MOVZXEBP,BYTE PTR DS:[EBX]MOVEAX,EBPXCHGEAX,EBPCMPAL,78 |

Потрассировав, понимаем, что это проверка первого и пятого символов введенной строки на соответствие буквам "m" и "x". Смело модифицируем условные переходы, чтобы пройти проверки.

И, наконец, приходим к интересному циклу, где чем-то похожим на функцию printf выводится посимвольно строка.

Возобновляем работу программы и получаем ответ.

37. Задание ".NET и база данных".

Вы получите файл базы данных SQLite (зашифрованный) и .NET-бинарник (обфусцированный), который к этой базе подключается. Необходимо, собственно, получить из нее данные, каким-то образом заполучив пароль к БД.

Для начала запускаем программу из архива, дампим её с помощью Dotnet Dumper by SND (можно найти здесь) или этим.

Полученный после дампа exe-файл обрабатываем с помощью этой утилиты. Открываем результат в .NET Reflector и получаем чистый исходный код:

После получения пароля и выборки всех записей из БД вам поможет слово San Francisco в извлечении необходимой информации, и содержимое поля Misc будет паролем для прохождения дальше.

38. Задание "Телеграфный код".

Собственно, вы получите код Бодо, который необходимо расшифровать.

39. Задание "Изучение логов".

Вы получите два exe-файла, в заголовках которых при запуске наблюдаются разные цифры. Однако это не единственное отличие. Применив к файлам консольную команду fc (в Windows), которая побайтово сравнивает файлы, получим набор отличий:

Comparing files log1.exe and LOG2.EXE 0000E2D0: 38 39 00065F00: 92 45 00067F48: 67 41 00069349: 4F 52 00069D5A: CA 54 00069DB8: E7 48 0006A479: 47 20 0006AEEA: C6 41 0006BA2B: E3 54 0006BA2C: 29 54 0006C75D: 70 41 0006CE1E: 1C 43 0006D590: 1F 4B |

Первое отличие отметается, потому что это и есть та самая цифра из заголовка. А вот остальное следует преобразовать в ASCII и получить пароль. Заметно, что цифры во втором столбике больше похожи на ASCII-коды английских букв, поэтому их и следует преобразовывать.

40. Задание "Поиск данных в наборе".

Здесь вам предстоит в большом куске текста с помощью регулярного выражения найти искомую последовательность. Задача просто на составление этой самой регулярки.

Сначала должен идти спецсимвол, потом табуляция или граница слова,

далее две маленькие буквы, за ними две большие,

после идет знак пунктуации, затем три буквы, две одинаковые цифры,

потом от двух до четырех букв (маленьких и больших) и, наконец, знак препинания.

И еще: из найденной строки следует взять только буквы и цифры.

Вот и примерное решение на PHP:

<?php$f=file_get_contents('search.txt');preg_match_all('/\W(?:\t|\b)[a-z]{2}[A-Z]{2}[[:punct:]]\w{3}(\d)\1[a-zA-Z]{2,4}\W/s',$f,$res);print_r($res[0]);?> |

Эта регулярка матчит две строки, подобрать нужную уже не составляет труда.

41. Задание "Определение номера кредитки".

Вам дан файл с большим количеством номеров, но только один из них является нужным вам номером кредитной карты. В этом вам поможет эта статья, примеры реализаций валидации номеров на разных языках приведены там же.

42. Задание "Minecraft".

Тут уж вам придется установить Minecraft (необязательно покупать, на трекерах полно) и попытаться пройти ту карту, которую вы получили. По ходу прохождения вы встретите табличку, на которой будет написан пароль.

43. Задание "Викторина по квесту".

У вас появится возможность пройти это задание после прохождения хотя бы одной ветки сюжета. Вам будут заданы шесть случайных вопросов из большого набора по сюжету квеста, и вы должны ввести правильные варианты ответов на них. Если где-то ошиблись - все с начала придется начинать. Так что читайте сюжет при прохождении, обмануть викторину не получится! :) Если прошли - получите достижение "Знаток сюжета".

44. Задание "Пиво бомжам".

Если после взлома японского пивного автомата (задание #15) вы наберете десять бутылок пива вместо трех обещанных, то получите достижение "Алкаш" после того, как отдадите их Сифону и Бороде.

45. Задание "I'm sexy and I know it".

После решения задачи про телепорт (#28) у вас появится возможность отжаритьпризнаться в глубокой любви своей подруге или другу. Для этого необходимо в правильном порядке выбирать варианты диалога с ней или с ним:

- Смотри, какие красивые звезды...

- Это очень романтично, не правда ли?

- Ты ведь знаешь, что я люблю тебя?

- Ты потрясающе красива! / Ты такой красивый и сильный!

- Дорогая, смотри, что у меня есть! / Дорогой, смотри, что у меня есть!

При ошибке все придется начать заново, но если все будет сделано правильно, вы получите достижение "I'm sexy and I know it".

46. Задание "Странная иконка".

Это последнее в списке достижений, "Что-то в этой иконке...". Вы его получите, если сохраните себе иконку достижения на компьютер, а потом откроете как rar-архив. В нем и будет написано, как получить достижение.

Последнее, что осталось раскрыть - это описание всех достижений с небольшими пояснениями, как их получить.

Проснись!

Выпейте кофе с утра - это помогает проснуться! Для получения необходимо в самом начале квеста выбрать действие "Выпить кофе".

Ням

Вкусная еда всегда помогает в трудные минуты. Для получения достижения следует трижды дать неправильный ответ в задании с RAR-архивом (#3), после чего использовать появившуюся опцию "Перекусить".

Социнженер

Разведите японцев с первой попытки. Описано в задании #14.

Патриот

Пройдите сюжетную линию "За Россию"

Алкаш

Наберите Сифону и Бороде 10 бутылок пива! Описано в задании #44.

Скоростной

Переведите деньги на ваш банковский счет быстрее, чем за полчаса. Для получения выполните задание #25 быстрее, чем за 30 минут.

Стальные яйца

Пройдите сюжетную линию за Сифона и Бороду

Знаток единоборств

Укажите в китайской админке пароль, отличающийся от полученного auth reply, но схожий по смыслу. Для получения в задании #23 укажите вместо ответа какое-либо название восточных единоборств.

Nerdy Geek

Пройдите сюжетную линию за Криса Касперски

Спаситель мира

Пройдите сюжетную линию за американцев, спасите Землю от злых пришельцев и конца света

Герой планеты

Пройдите сюжетную линию за Алгард и спасите родную планету от Конца Света

Хардкорщик

Выберите суровую ветку сюжета и отправьтесь в Сибирь!

Простых путей не ищем!

С утра, чтобы взбодрить мозги, решите квадратное уравнение

I'm sexy and I know it!

Ну вы поняли :) Описано в задании #45.

Упоротый

Решите две веселые задачки, не относящиеся к сюжету, встречающиеся в квесте. Описано в заданиях #4 и #19.

Слабак

Используйте больше десяти подзсказок

Осел

Используйте для прохождения квеста браузер Microsoft Internet Explorer

Вебкилл

Ответьте на вопросы квеста более 50 раз неправильно

Быдлохакер

Используйте в ответе квеста популярную последовательность для взлома. Сюда относятся <script>, "alert" или "select", например.

Японский ловелас

Пройдите сюжетную линию за Японию, найдя свою японскую любоффь

Гений

Пройдите квест без подсказок

Крис Касперски

Пройдите все сюжетные линии без подсказок и не допустив ни единой ошибки

Полуночник

Логиньтесь в квест несколько дней подряд после 12 ночи по Москве

Лентяй

Проявите жуткую лень в процессе прохождения сюжетных линий. В процессе прохождения отказывайтесь от всех предлагаемых заданий, когда это возможно, и всегда выбирайте самый простой вариант решения проблемы.

Японский буржуй

Пройдите сюжетную линию за Японию, вернув утраченные в России миллионы

Любопытный

Прочтите информацию о квесте

Забей!

Забейте на текущее прохождение и начните все с начала

Знаток сюжета

Ответьте правильно на все вопросы викторины, доступной после прохождения хотя бы одного сюжета

Любитель исходников

Найдите намек на то, как получить это достижение, в HTML-коде главной страницы квеста. Подсказку по получению достижения вы найдете в исходном коде index.php.

На полпути к цели

Пройдите четыре сюжетные линии

Слоупок

Проходите квест дольше трех суток

День Рождения

Зарегистрируйтесь в квесте в День Рождения Форума АНТИЧАТ. Получить, кстати, можно и сейчас. День рождения Античата - 27 мая.

Пахом

Напишите слово "говно" в поле ответа квеста

Куда втопил!

Пройдите первую сюжетную линию за 3 часа или быстрее

Longcat

Введите в поле ответа квеста строку длиннее 1000 символов

Хаброфаг

Перейдите в квест с habrahabr.ru и зарегистрируйтесь в нем. Достаточно просто подделать HTTP Referer'а и перейти на страницу квеста.

Хитрожоп

Попытайтесь посмотреть список всех файлов, относящихся к заданиям. Для получения нужно будучи залогиненным в квест зайти в директорию quest_x4/data/.

Статодрочер

Просмотрите TOP-20 как минимум 15 раз

Гуру безопасности

Поставьте себе очень простой пароль. Не пора ли его сменить? ;)

Что-то в этой иконке...

Расколупайте иконку этого достижения и прочтите инструкции по его получению. Получение достижения описано в задании #46.

Как видите, некоторые достижения так просто не получить, причем имеется много противоречивых.

На этом описание полного прохождения квеста завершается. Будем рады, если участники, которые давным-давно забили на квест по причине сложностей с заданиями, завершат начатое!

Также рекомендую почитать

Обсудить на форуме

Обсудить на форуме

Источник: http://feedproxy.google.com/~r/kaimi/dev/~3/Y8SG66HQ_8E/

|

Прошло уже прилично времени с момента запуска нашего четвертого квеста (расположен тут, поэтому публикуем полное прохождение с блэкджеком и шлюхамиачивками и пасхальными яйцами. Итак, как вы уже, |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Прошло уже прилично времени с момента запуска нашего четвертого квеста (расположен тут, поэтому публикуем полное прохождение с блэкджеком и шлюхамиачивками и пасхальными яйцами. Итак, как вы уже, |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-04-22 » Комментирование кода и генерация документации в PHP

- 2024-04-22 » SEO в России и на Западе: в чем основные отличия

- 2024-04-22 » SEO для международного масштабирования

- 2024-04-22 » Как использовать XML-карты для продвижения сайта

- 2024-04-22 » Цифровой маркетинг: инструменты для продвижения и рекламы в 2024 году

- 2024-04-22 » Что такое CSS-модули и зачем они нам?

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

- 2024-01-25 » Установка и регистрация gitlab-runner в docker контейнере

Дураки ставят вопросы чаще, чем пытливые люди Горький Максим - (1868-1936) - русский писатель, литературный критик и публицист, общественный деятель |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.