McAfee изучила стратегии соблюдения требований PCI в сфере ритейла и гостиничного бизнеса

Читайте также:

В начале этого года компании McAfee и IHL Group провели анонимный опрос среди руководителей высшего звена в сфере розничной торговли и гостиничного бизнеса, чтобы рассмотреть применяемые ими стратегии соблюдения требований PCI (Payment Card Industry/индустрия платёжных карт) и защиты систем розничной торговли.

«За последние десять лет ситуация в розничной торговле менялась неоднократно, но лишь одно остается неизменным: клиенты предпочитают комфорт и положительные впечатления от посещения магазина, — рассказал CNews Грег Бузек (Greg Buzek), президент компании IHL Group. — Потребители хотят иметь возможность совершать покупки, пользоваться товарами в полном объеме и возвращать товары в любом месте. Успешное внедрение мобильных устройств в инфраструктуру магазина создаст новые возможности для взаимодействия с клиентами, однако, будет сопровождаться и новыми рисками».

Результатом изменений в розничной торговле стали два значимых события: рост совместного использования информации различными типами устройств (с подключением по локальным и беспроводным сетям) и потребность в обмене информацией по беспроводным сетям в пределах магазина.

Так, опрос показал, что уверенность в защите тесно связана с разнообразием устройств в магазине, при этом с увеличением числа устройств растет и сложность задач обеспечения безопасности в среде магазина.

В категории предприятий розничной торговли с выручкой свыше $1 млрд наблюдается разделение на два приблизительно равных лагеря: одни предпочитают решения на основе белых списков, другие выбирают антивирусные решения.

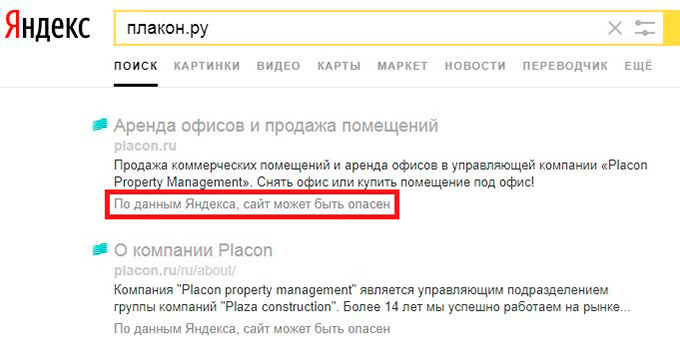

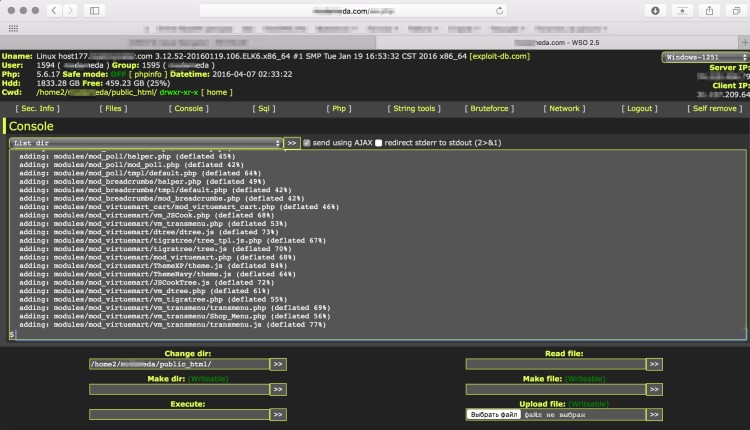

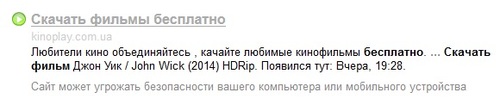

Учитывая, что информационные технологии развиваются постоянно, столь же постоянно должны развиваться и технологии защиты, причем в несколько раз быстрее, чем устройства, защиту которых они призваны обеспечивать. Возможность эффективно управлять предприятием — серьезный фактор, способствующий надежному управлению безопасностью и снижению затрат, подчеркнули в McAfee. Важно также учитывать тот факт, что одновременно с ужесточением требований стандарта PCI наблюдается увеличение сложности действий киберпреступников, которые нацеливаются на системы розничной торговли.

Исследование показало, что предприятия розничной торговли вполне осознают необходимость соблюдения требований стандарта PCI. Вместе с тем, они испытывают трудности, вызванные ростом числа и разнообразия информационных систем для магазинов, затрудняющих надлежащее управление защитой и нормативно-правовым соответствием. В среднем, лишь 22% респондентов полагают, что производители защитных решений в состоянии обеспечить их безопасность, сообщили в McAfee.

«С целью повышения уровня комфорта и скорости обслуживания потребителей в сфере розничной торговли были проведены значительные преобразования, — отметил Павел Эйгес, региональный директор McAfee в России и СНГ. — Утечка данных давно не новость для этой отрасли, однако включение в систему дополнительного оборудования, такого как терминалы самообслуживания и цифровые мониторы для показа рекламы, осложняет инфраструктуру в целом. Исследование подтвердило, что проблема безопасности реальна, и розничная торговля действительно нуждается в защищенных системах для взаимодействия с покупателями. В связи с этим у производителей торговых терминалов возникает возможность не только освободить предприятия розничной торговли от забот по обеспечению безопасности, но и предложить им более ценные продукты с уже встроенными системами защиты, тем самым, получив конкурентное преимущество на рынке».

Согласно данным отчета, уровень осведомленности о существовании решений для обеспечения безопасности на основе белых списков растет, и среди руководителей высшего звена в сфере розничной торговли и гостиничного бизнеса о таких решениях известно 31% опрошенных. Причем многие из них уже сегодня используют белые списки для защиты своих систем торговых терминалов.

Решения McAfee на основе белых списков приложений позволяют предотвратить проникновение вредоносных программ в системы торговых терминалов и другие устройства, поскольку позволяют запускать только утвержденные приложения. Любое несанкционированное приложение, попавшее в систему, блокируется, пояснили в компании.

Источник: http://safe.cnews.ru/news/line/index.shtml?2013/10/01/544990

|

Читайте также:В начале этого года компании McAfee и IHL Group провели анонимный опрос среди руководителей высшего звена в сфере розничной торговли и гостиничного бизнеса, чтобы рассмотреть |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:В начале этого года компании McAfee и IHL Group провели анонимный опрос среди руководителей высшего звена в сфере розничной торговли и гостиничного бизнеса, чтобы рассмотреть |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2024-05-06 » Как настраивать конверсионные стратегии: работа над ошибками

- 2024-04-22 » Комментирование кода и генерация документации в PHP

- 2024-04-22 » SEO в России и на Западе: в чем основные отличия

- 2024-04-22 » SEO для международного масштабирования

- 2024-04-22 » Как использовать XML-карты для продвижения сайта

- 2024-04-22 » Цифровой маркетинг: инструменты для продвижения и рекламы в 2024 году

- 2024-04-22 » Что такое CSS-модули и зачем они нам?

- 2024-04-17 » 23 сервиса для эффективного экспресс-аудита любого сайта

- 2024-04-08 » Яндекс переходит на новую версию Wordstat

- 2024-04-08 » Яндекс интегрировал в свой облачный сервис эмпатичную нейросеть

- 2024-04-08 » Новая версия нейросети Claude превзошла по мощности аналоги Google и OpenAI

- 2024-04-08 » Как пользоваться GPT 4 и Claude бесплатно и без VPN

- 2024-03-13 » Стратегии SEO на 2024 год

- 2024-03-13 » Как использовать анимацию с помощью JavaScript-библиотеки GSAP

- 2024-03-13 » Использование GSAP 3 для веб-анимации

- 2024-03-13 » Cогласование топографической съёмки с эксплуатирующими организациями

- 2024-02-19 » Теряются лиды? Как настроить сквозную аналитику

- 2024-02-17 » Мерч и IT: на что обратить внимание в 2024 году

- 2024-02-16 » Копируем с RSync: основные примеры синхронизации файлов

- 2024-02-15 » Лучшие noCode AI платформы для создания диалоговых ботов

- 2024-02-14 » Факторы ранжирования Google 2024 — исследование Semrush

- 2024-02-12 » Перенос сайта на другой хостинг

- 2024-02-05 » В России сформирован реестр хостинг-провайдеров

- 2024-02-04 » Использование SSH для подключения к удаленному серверу Ubuntu

- 2024-02-03 » Подключаемся к серверу за NAT при помощи туннеля SSH. Простая и понятная инструкция

- 2024-02-02 » Настройка CI/CD для Gitlab-репозитория: схемы и гайд по шагам

- 2024-02-01 » GitLab CI Pipeline. Запуск сценария через SSH на удаленном сервере

- 2024-01-29 » Introduction to GitLab’s CI/CD for Continuous Deployments

- 2024-01-26 » Настройка GitLab CI/CD

- 2024-01-25 » Установка shell gitlab runner

«Если компания не представлена в интернете, ее попросту нет» |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.