В 2014 г. значительно увеличится число новых вредоносных программ, эксплойтов для Java и атак на соцсети

Читайте также:

Антивирусная лаборатория PandaLabs компании Panda Security, производителя облачных решений безопасности, опубликовала прогнозы основных тенденций безопасности в 2014 г.

Так, что касается создания вредоносных программ, то в 2014 г. темпы создания новых вредоносных программ установят новый рекорд, полагают в лаборатории. «Большинство новых угроз станут разновидностями известных вредоносных программ, модифицированных для незаметного проникновения на ПК пользователей», — пояснил CNews Луис Корронс, технический директор PandaLabs.

Дыры безопасности в Java привели к тиражированию большинства инфекций, обнаруженных в 2013 г., и вряд ли эта тенденция изменится в 2014 г., считают в PandaLabs. «Фактически, Java установлена на миллиардах компьютеров во всем мире, и, по всей видимости, обладает огромным количеством недостатков в безопасности, что делает ее излюбленной мишенью для киберпреступников, — указали в антивирусной лаборатории. — Сегодня на черном рынке нет ни одного набора эксплойтов, который не использовал бы уязвимости Java».

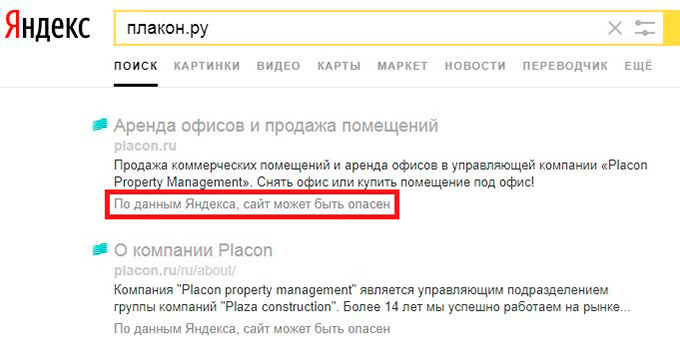

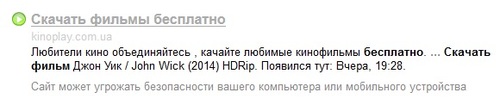

Методы социальной инженерии предоставляют киберпреступникам своего рода «шоу-рум» для демонстрации своих способностей. После уязвимостей второй наиболее частой причиной компьютерных инфекций являются именно сами пользователи, которые по своему незнанию попадают в хитро расставленные ловушки киберпреступников. «Данная тенденция будет только развиваться, и, несмотря на многочисленные случаи мошенничества через электронную почту, большинство из них все же будет осуществляться на сайтах социальных сетей», — считают эксперты PandaLabs.

Если говорить о безопасности мобильных устройств, то Android останется первоочередной мишенью для киберпреступников среди мобильных платформ, при этом наступающий год установит новый рекорд по количеству угроз, специально созданных для данной платформы, прогнозируют в антивирусной лаборатории.

В дополнение к банковским троянам и ботам, программы-вымогатели (Ransomware) будут одной из самых широко распространенных угроз в 2014 г. Появятся новые способы, которые позволят вредоносным программам заставлять своих жертв платить за разблокировку своих компьютеров, получение доступа к своим файлам (CryptoLocker), удаление предполагаемых угроз (ложные антивирусные программы) и т.д. Программы-вымогатели позволяют преступникам получать деньги непосредственно от пользователей, что очень удобно, а потому ожидается рост их числа и распространение на другие типы устройств, например, смартфоны, отметили в PandaLabs.

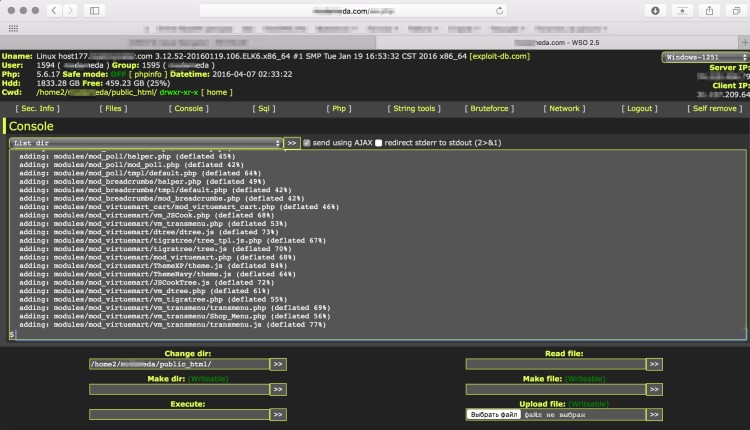

Что касается корпоративной безопасности, то вредоносные атаки становятся все более агрессивными, а количество направленных атак на конкретные компании продолжает расти. Поэтому в следующем году четко обозначится спрос на экстра-жесткие меры безопасности, которые выходят за рамки защиты, предоставляемой «традиционными» антивирусными решениями, полагают в антивирусной лаборатории.

Количество объектов и устройств, подключенных к интернету, постоянно растет и продолжит расти в будущем. В настоящий момент IP-камеры, телевизоры, мультимедиа-проигрыватели и т.д. являются неотъемлемой частью интернета. Кроме того, зачастую по своим характеристикам они отличаются от других устройств, таких как ноутбуки, смартфоны или планшеты, и пользователи очень редко их обновляют, указали в PandaLabs. Как результат, они чрезвычайно уязвимы для эксплойтов безопасности, а потому в ближайшем, скорее всего, можно будет наблюдать атаки на эти девайсы.

Источник: http://safe.cnews.ru/news/line/index.shtml?2013/12/18/553940

|

Читайте также:Антивирусная лаборатория PandaLabs компании Panda Security, производителя облачных решений безопасности, опубликовала прогнозы основных тенденций безопасности в 2014 г.Так, что касается |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

|

Читайте также:Антивирусная лаборатория PandaLabs компании Panda Security, производителя облачных решений безопасности, опубликовала прогнозы основных тенденций безопасности в 2014 г.Так, что касается |

РэдЛайн, создание сайта, заказать сайт, разработка сайтов, реклама в Интернете, продвижение, маркетинговые исследования, дизайн студия, веб дизайн, раскрутка сайта, создать сайт компании, сделать сайт, создание сайтов, изготовление сайта, обслуживание сайтов, изготовление сайтов, заказать интернет сайт, создать сайт, изготовить сайт, разработка сайта, web студия, создание веб сайта, поддержка сайта, сайт на заказ, сопровождение сайта, дизайн сайта, сайт под ключ, заказ сайта, реклама сайта, хостинг, регистрация доменов, хабаровск, краснодар, москва, комсомольск |

Дайджест новых статей по интернет-маркетингу на ваш email

Новые статьи и публикации

- 2025-04-08 » Горшочек, рисуй: 10 бесплатных сервисов для генерации картинок

- 2025-04-08 » SEO-продвижение в 2025 году: 15 трендов, без которых ТОП не светит

- 2025-03-14 » SPF-запись

- 2025-03-07 » SEO на маркетплейсах: как оптимизировать карточку товара для поисковой выдачи

- 2025-02-18 » Топ-10 бесплатных нейросетей для генерации изображений: лучшие ии генераторы 2024 года

- 2025-02-11 » Критическая уязвимость в 1С-Битрикс

- 2025-02-11 » Google Search Console: руководство для начинающих вебмастеров

- 2025-02-11 » Методы измерения результативности рекламных кампаний: плюсы и минусы

- 2025-02-11 » Тренды SEO в 2025 году

- 2025-02-10 » Свой Google в локалке. Ищем иголку в стоге сена

- 2025-01-29 » SEO — это комплексная работа. Шесть главных факторов ранжирования сайтов

- 2025-01-29 » Гайд для главной страницы e-commerce сайта: как оформить, чтобы повысить конверсию

- 2025-01-20 » Krea AI выпустила бесплатную функцию преобразования изображений в 3D-объекты — их можно вращать и вписывать в фотографии

- 2025-01-19 » Отзывы на Яндекс Картах: как пройти модерацию

- 2025-01-15 » Топ-6 лучших российских нейросетей, в которых можно генерировать тексты и изображения бесплатно и без VPN

- 2025-01-14 » 15 бесплатных способов узнать, чем интересуется ваша аудитория

- 2025-01-11 » Бездепозитные бонусы в казино за регистрацию с выводом: особенности и возможности получения

- 2025-01-09 » Новая модель LAM способна выполнять задачи в Word

- 2024-12-26 » Универсальный промпт для нейросети: как выжать максимум из ChatGPT, YandexGPT, Gemini, Claude в 2025

- 2024-11-26 » Капитан грузового судна, или Как начать использовать Docker в своих проектах

- 2024-11-26 » Обеспечение безопасности ваших веб-приложений с помощью PHP OOP и PDO

- 2024-11-22 » Ошибки в Яндекс Вебмастере: как найти и исправить

- 2024-11-22 » Ошибки в Яндекс Вебмастере: как найти и исправить

- 2024-11-15 » Перенос сайта на WordPress с одного домена на другой

- 2024-11-08 » OSPanel 6: быстрый старт

- 2024-11-08 » Как установить PhpMyAdmin в Open Server Panel

- 2024-09-30 » Как быстро запустить Laravel на Windows

- 2024-09-25 » Next.js

- 2024-09-05 » OpenAI рассказал, как запретить ChatGPT использовать содержимое сайта для обучения

- 2024-08-28 » Чек-лист: как увеличить конверсию интернет-магазина на примере спортпита

Кто мало хочет, тот дешево стоит |

Мы создаем сайты, которые работают! Профессионально обслуживаем и продвигаем их !

Как мы работаем

Заявка

Позвоните или оставьте заявку на сайте.

Консультация

Обсуждаем что именно Вам нужно и помогаем определить как это лучше сделать!

Договор

Заключаем договор на оказание услуг, в котором прописаны условия и обязанности обеих сторон.

Выполнение работ

Непосредственно оказание требующихся услуг и работ по вашему заданию.

Поддержка

Сдача выполненых работ, последующие корректировки и поддержка при необходимости.

Или напишите нам в WhatsApp

Или напишите нам в WhatsApp

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет!

Мы создаем практически любые сайты от продающих страниц до сложных, высоконагруженных и нестандартных веб приложений! Наши сайты это надежные маркетинговые инструменты для успеха Вашего бизнеса и увеличения вашей прибыли! Мы делаем красивые и максимально эффектные сайты по доступным ценам уже много лет! Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Комплексный подход это не просто продвижение сайта, это целый комплекс мероприятий, который определяется целями и задачами поставленными перед сайтом и организацией, которая за этим стоит. Время однобоких методов в продвижении сайтов уже прошло, конкуренция слишком высока, чтобы была возможность расслабиться и получать \ удерживать клиентов из Интернета, просто сделав сайт и не занимаясь им...

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Мы оказываем полный комплекс услуг по сопровождению сайта: информационному и техническому обслуживанию и развитию Интернет сайтов.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.

Контекстная реклама - это эффективный инструмент в интернет маркетинге, целью которого является увеличение продаж. Главный плюс контекстной рекламы заключается в том, что она работает избирательно.